لا ينبغي أن يكون الأمان عبر الإنترنت معقدًا. باتباع بعض الخطوات البسيطة، يمكنك بسهولة حماية جهاز الكمبيوتر الخاص بك من البرامج الضارة وحماية بياناتك الشخصية دون بذل أي جهد إضافي.

أفضل جزء؟ لا تكلف أي من هذه النصائح أي أموال. في الواقع، معظم أدوات الأمان المهمة التي تحتاجها مجانية تمامًا. يمكنك حماية نفسك وجهاز الكمبيوتر الخاص بك عبر الإنترنت دون إنفاق سنت واحد. وإليك الطريقة.

1. استخدم برنامج مكافحة الفيروسات

يعد برنامج مكافحة الفيروسات ضروريًا لأي جهاز كمبيوتر. ولحسن الحظ، لم يعد عليك بذل أي جهد للحصول على برنامج مكافحة فيروسات بعد الآن، لأن جميع أجهزة الكمبيوتر التي تعمل بنظامي التشغيل Windows 11 وWindows 10 تأتي مزودة ببرنامجي Windows Security وMicrosoft Defender، مما يتيح لك الوصول إلى برنامج مكافحة فيروسات بسيط ولكنه فعال.

يقوم هذا البرنامج تلقائيًا بفحص نظامك في الخلفية ويتحقق من الملفات التي تقوم بتنزيلها والتطبيقات التي تقوم بتشغيلها، ويرصد البرامج الضارة قبل أن تتمكن من التسلل إلى جهازك. يمكنك الذهاب إلى أبعد من ذلك وتكوين Microsoft Defender للحصول على مزيد من الأمان إذا أردت.

أو يمكنك اختيار برنامج مكافحة فيروسات تابع لجهة خارجية، والذي يأتي العديد منه مزودًا بميزات أمان إضافية. إذا قررت اتباع هذا المسار، فاعلم أننا نوصي حاليًا ببرنامج Norton 360 Deluxe، ولكن أي برنامج مكافحة فيروسات سيفي بالغرض إذا كان كل ما يهمك هو الحماية الأساسية.

مُستَحسَن: أفضل برامج مكافحة الفيروسات لنظام التشغيل Windows

تأكد فقط من تمكين ميزة الحماية في الوقت الفعلي ببرنامج مكافحة الفيروسات لديك. لا تقم بإيقاف تشغيل الفحص في الوقت الفعلي لأن الأخطاء يمكن أن تحدث لأي شخص – وعندما يحدث ذلك، فأنت تريد أن يظل برنامج مكافحة الفيروسات لديك نشطًا.

2. استخدم مدير كلمات المرور

بمجرد أن تبدأ في استخدام مدير كلمات المرور، فلن تعود أبدًا – إنه الذي – التي مريحة للغاية ستغير حياتك. لذا، إذا لم تكن تستخدمها بعد، فسنقوم بإرشادك بدرجة عالية أوصي باستخدام مدير كلمات المرور. (مجاني أيضًا!)

مُستَحسَن: أفضل مديري كلمات المرور الذين يستحقون الاستخدام

الحقيقة المؤلمة هي أن العديد من الشركات – بغض النظر عن حجمها أو مدى سمعتها – تنتهي بها الحال إلى مواجهة خروقات وتسريبات البيانات التي تؤدي إلى نشر قواعد بيانات كلمات المرور الخاصة بها للعامة.

لهذا السبب فإن أكبر خطر يمكن أن تتعرض له عبر الإنترنت هو إعادة استخدام نفس كلمة المرور لحسابات متعددة. إذا تم تسريب كلمة المرور الخاصة بك في خرق للبيانات، فيمكن للمتسللين استخدام تركيبة البريد الإلكتروني/كلمة المرور الخاصة بك لاختراق حساباتك الأخرى التي تستخدم نفس كلمة المرور.

الحل؟ استخدم كلمات مرور قوية وفريدة من نوعها في كل مرة.

المشكلة هي أن تذكر العديد من كلمات المرور أمر شبه مستحيل، ولهذا السبب يتعين عليك استخدام مدير كلمات المرور.

يتذكر مدير كلمات المرور جميع كلمات المرور الخاصة بك ويربطها بالمواقع والتطبيقات والحسابات الخاصة بها وما إلى ذلك. كل ما عليك فعله هو تذكر كلمة المرور الرئيسية؛ وسوف يقوم مدير كلمات المرور بملء كلمة المرور المناسبة كلما احتجت إلى تسجيل الدخول.

3. حافظ على تحديث برنامجك

تتلقى أنظمة التشغيل الحديثة وجميع التطبيقات الموجودة على نظامك تحديثات أمان منتظمة تعمل على إصلاح الثغرات الأمنية. وإذا تجاهلت هذه التحديثات المهمة، فإنك بذلك تعرض نفسك للمخاطر.

الخبر السار هو أن معظم التطبيقات الحديثة – سواء كانت Windows أو Microsoft Office أو Google Chrome أو أي شيء آخر – تتحقق بانتظام من وجود مثل هذه التحديثات وتقوم بتثبيتها تلقائيًا.

إذا قمت بتعطيل التحديثات التلقائية، فيجب عليك إعادة النظر في الأمر. قد يكون هناك سبب محدد للقيام بذلك، ولكن في أغلب الأحيان فإنك بذلك تعرض نفسك للخطر.

نعم، فالأسرع أفضل من الأسرع. إذا كان نظام التشغيل أو متصفح الويب الخاص بك يقول إنه يحتاج إلى إعادة التشغيل لتثبيت التحديثات، فافعل ذلك. من المؤكد أنه من غير الملائم إعادة تشغيل جهاز الكمبيوتر الذي يعمل بنظام Windows أو متصفح الويب أثناء القيام بشيء ما، ولكن هذا قد يحميك من الهجوم.

4. توقف عن استخدام أنظمة التشغيل والتطبيقات غير المدعومة

إن حصول أنظمة التشغيل والتطبيقات على تحديثات تلقائية أمر، وتوقف هذه التحديثات أمر آخر.

لا يدوم أي برنامج إلى الأبد. في نهاية المطاف، ينهي المطورون والشركات الدعم طويل الأمد ويتوقفون عن إصدار تحديثات الأمان للأجهزة والبرامج القديمة. عند هذه النقطة، يجب التعامل مع الأجهزة/البرامج باعتبارها غير آمنة ويجب عليك التوقف عن استخدامها في أقرب وقت ممكن.

ماذا يحدث إذا واصلت استخدامه؟ تصبح البرامج القديمة والأجهزة غير المدعومة أكثر عرضة للهجوم تدريجيًا، ولن يكون الأمر سوى مسألة وقت قبل أن تتعرض لهجوم ما.

على سبيل المثال، لم يعد نظام التشغيل Windows 7 مدعومًا واستخدامه يعرضك للخطر لأن الثغرات الأمنية المكتشفة حديثًا لم يتم تصحيحها. وينطبق الأمر نفسه على التطبيقات الفردية – مثل Office 2016 والإصدارات السابقة من Microsoft Office، والتي لم تعد تتلقى تحديثات الأمان.

على الرغم من أن الإصدار الأقدم من Office قد يعمل بشكل جيد لتلبية احتياجاتك، إلا أنه قد يعرضك لهجوم. على سبيل المثال، قد تقوم بتنزيل مستند Word ضار يستغل ثغرة أمنية في Office لاختراقك.

هذا أحد الأسباب التي تجعل Microsoft Office 365 صفقة جيدة: ستتمكن دائمًا من الوصول إلى أحدث إصدارات Office على جميع أجهزتك.

5. كن حذرًا عند تصفح الويب

إن كيفية تصفحك للويب مهمة. ففي عالم مثالي، لا ينبغي أن تقلق بشأن المواقع التي تزورها وما إذا كان من الممكن أن يحدث خطأ ما، ولكن العالم بعيد كل البعد عن المثالية.

يمكن أن تهاجم مواقع الويب غير الموثوقة متصفحك من خلال ثغرات أمنية غير مُعالجة. وفي أغلب الأحيان، قد تحاول مواقع الويب المشبوهة تنزيل برامج ضارة على جهاز الكمبيوتر الخاص بك، أو خداعك بإعلانات مضللة، أو الحصول على معلوماتك الشخصية من خلال عمليات احتيال عبر التصيد الاحتيالي.

كن حذرًا عند تصفح الويب وكن منتبهًا. فكر مرتين قبل تنزيل البرامج، وتجنب المواقع المشبوهة التي تقدم وعودًا تبدو جيدة للغاية لدرجة يصعب تصديقها، ولا تدخل معلوماتك الشخصية على أي موقع لم تفحصه وتثق فيه بنسبة 100%.

6. قم بتنزيل الملفات والبرامج فقط من المواقع والمصادر الموثوقة

في كل مرة تقوم فيها بتنزيل برنامج، يجب عليك أن تكون جداً كن حذرًا. حتى شيء غير ضار مثل مستند PDF أو Word يمكن أن يسبب فوضى في جهاز الكمبيوتر الخاص بك إذا استغل خللًا غير مُعالج في قارئ PDF أو Microsoft Word.

يمكن لأي ملف تقوم بتنزيله من الإنترنت أن يتسبب في أضرار بالغة لجهاز الكمبيوتر الخاص بك، ولن يحميك من هذا إلا برنامج مكافحة الفيروسات الذي يتعرف عليه. لذا، يجب عليك فقط تنزيل وتثبيت وتشغيل البرامج التي تثق بها تمامًا – وفقط إذا حصلت عليها من مصدر تثق فيه.

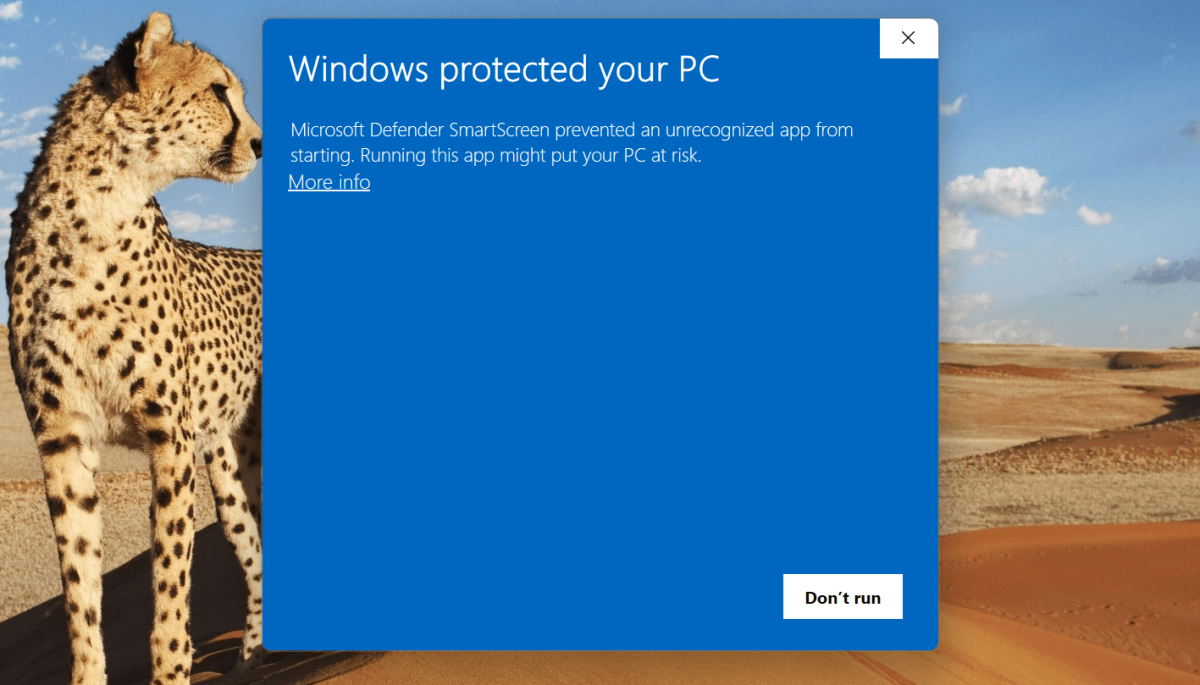

كما يجب عليك التوقف عن تجاهل Windows SmartScreen! ففي نظام Windows، تظهر تحذيرات SmartScreen عند محاولة تشغيل برنامج لم يقم سوى عدد قليل من الأشخاص بتنزيله وتشغيله من قبل. يمكنك إخبار Windows بتشغيل التطبيق على أي حال، ولكن يجب عليك دائمًا التوقف والتفكير فيما إذا كنت تثق حقًا في التطبيق. وإذا لم تكن تثق حقًا في التطبيق، فلا يجب عليك تشغيله. وفي حالة الشك، التزم بالتطبيقات المعروفة بأنها جديرة بالثقة.

7. تعلم كيفية التعرف على عمليات الاحتيال عبر التصيد الاحتيالي

لقد أصبحت عمليات التصيد الاحتيالي مشكلة كبيرة على مدار السنوات القليلة الماضية، وأنت معرض للخطر سواء كنت تستخدم جهاز كمبيوتر يعمل بنظام Windows أو جهاز Chromebook أو هاتفًا ذكيًا أو أي شيء آخر.

باختصار: عملية التصيد الاحتيالي هي عملية يحاول فيها شخص ما إغراءك بتقديم معلومات حساسة أو تثبيت برامج ضارة. وعادة ما يتم ذلك عن طريق خداعك للنقر على رابط خادع.

المزيد حول هذا الموضوع: أكثر أنواع عمليات التصيد الاحتيالي شيوعًا

تعتبر عمليات التصيد الاحتيالي صعبة لأنها عادة ما تكون متخفية في هيئة مصدر موثوق: شركة مرموقة مثل Microsoft، أو خدمة مستخدمة على نطاق واسع مثل USPS، أو حتى صديق أو أحد أفراد العائلة. ولهذا السبب من المهم للغاية معرفة كيفية التعرف على رسائل البريد الإلكتروني والرسائل النصية التصيدية.

يمكن أن يساعدك مدير كلمات المرور هنا أيضًا. لنفترض أنك نقرت على رابط تصيد احتيالي وانتهى بك الأمر إلى موقع مزيف يتظاهر بأنه البنك الذي تتعامل معه. إذا كنت تستخدم حسابك المصرفي، حقيقي إذا قمت بزيارة موقع الويب الخاص بالبنك، فسوف يعرف مدير كلمات المرور الخاص بك ويقوم تلقائيًا بتعبئة تفاصيل تسجيل الدخول الخاصة بك. ولكن نظرًا لأنه موقع محتال، فلن يقوم مدير كلمات المرور الخاص بك بتعبئة البيانات – وهو ما يشير إلى وجود خطأ ما.

8. لا تنقر على الروابط غير المرغوب فيها

يجب التعامل مع كل رابط باعتباره مشكوكًا فيه، سواء كان على موقع ويب أو على وسائل التواصل الاجتماعي أو في رسالة بريد إلكتروني أو حتى رسالة نصية. إذا لم تنقر أبدًا على الروابط غير المرغوب فيها، فيمكنك تقليل خطر الإصابة بالبرامج الضارة بشكل كبير.

على سبيل المثال، لنفترض أنك تلقيت رسالة نصية حول فشل تسليم طرد وتحتاج إلى النقر فوق هذا الرابط وتقديم معلومات شخصية للتأكد من استلامه. أنت لا تعرف ما إذا كان عملية احتيال أم لا، ولكنك لا تتوقع استلام طرد، لذا فإنك تتعامل مع الأمر على أنه مشكوك فيه. في معظم الحالات، نجحت في تجنب الاحتيال.

وينطبق الأمر نفسه عندما تتلقى رابطًا يزعم أنه قادم من أمازون أو باي بال أو شركة بطاقة الائتمان الخاصة بك. قد يكون له غرض مثير للقلق، مثل الادعاء بأن حسابك قد تم حظره. والغرض من هذا هو إثارة الذعر ودفعك إلى خفض حذرك. ولكن إذا كانت لديك سياسة عامة بعدم النقر على الروابط غير المرغوب فيها، فسوف تكون بخير.

في حالة الشك، تجنب الروابط غير المرغوب فيها وانتقل مباشرة إلى المصدر. هل تلقيت رسالة بريد إلكتروني تنبيهية تزعم أنها من البنك الذي تتعامل معه؟ لا تنقر عليها. بدلاً من ذلك، انتقل يدويًا إلى البنك في متصفح الويب الخاص بك. هل تلقيت تنبيهًا عاجلاً بشأن طرد من FedEx؟ لا تنقر عليه. انتقل مباشرة إلى موقع FedEx على الويب بنفسك وتأكد مما إذا كان صحيحًا.

9. استخدم حساب مستخدم Windows القياسي

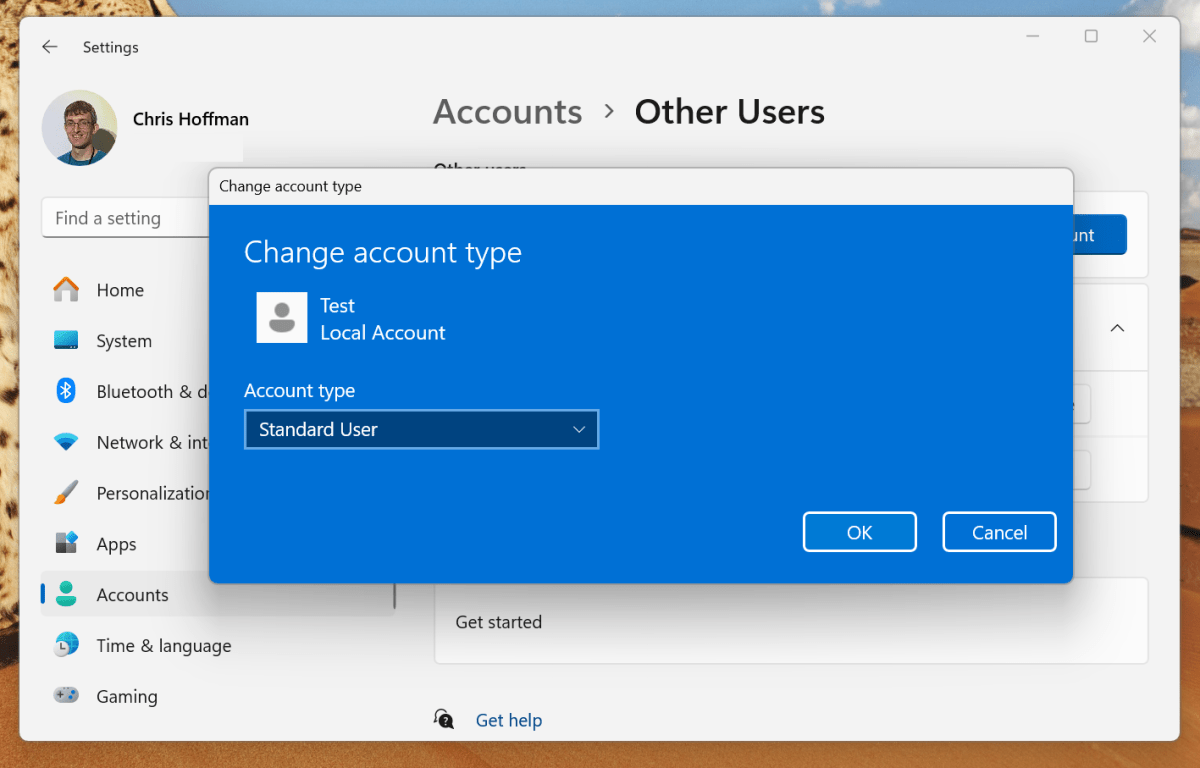

عند استخدام نظام التشغيل Windows، نوصي باستخدام نوع حساب “قياسي” بدلاً من نوع حساب “مسؤول” للأنشطة اليومية.

نعم، تعد حسابات المسؤول أكثر ملاءمة لأنها تتيح لك تثبيت البرامج على مستوى النظام مع عدد أقل من العقبات. ولكن تسجيل الدخول إلى حساب المسؤول يجعل من السهل أيضًا أن تتسلل البرامج الضارة.

للحماية السلبية، من الأفضل إنشاء حساب مستخدم ثانوي لنظام Windows بأذونات مستخدم قياسية. بهذه الطريقة، إذا حاول برنامج ضار إصابتك، فسيكون من الصعب عليه القيام بذلك.

للحصول على أفضل النتائج، استخدم حساب المسؤول فقط لإعداد جهاز الكمبيوتر الخاص بك وتثبيت البرامج، ثم انتقل إلى حساب قياسي ثانوي لاستخدام الكمبيوتر بشكل يومي. توفر شركة Microsoft موقع ويب تعليمات تفصيلي يحتوي على معلومات حول إنشاء حسابات مستخدمين جديدة.

الخبر السار هو أن Microsoft تقوم بإجراء بعض التغييرات على نظام التشغيل Windows والتي قد تجعل هذا الأمر غير ضروري قريبًا.

10. قم بإعداد المصادقة الثنائية لحساباتك

لا يمكن المساومة على المصادقة الثنائية هذه الأيام. وبفضل هذه الطبقة الإضافية من الحماية لحسابك، حتى إذا كان شخص ما يعرف كلمة مرور حسابك، فلن يتمكن من تسجيل الدخول.

لماذا؟ لأن المتطفل سوف أيضًا قد تحتاج إلى رمز مصادقة ثنائي العوامل: ربما رمز يتم إرساله إلى هاتفك، أو رمز يتم إنشاؤه بواسطة تطبيق، أو حتى مفتاح أمان مادي.

أوصي بإعداد المصادقة الثنائية مع جميع الحسابات التي تدعمها، وخاصة الحسابات المصرفية وصناديق البريد الإلكتروني. قد يكون تسجيل الدخول أكثر إزعاجًا بعض الشيء – حيث يتعين عليك تقديم رمز بالإضافة إلى كلمة المرور المعتادة – ولكنها طريقة مهمة للبقاء آمنًا على الإنترنت.

ممارسات قديمة لا تساعد حقًا

أعتقد أنك ستوافقني الرأي في أن النصائح والتكتيكات المذكورة أعلاه ليست صعبة على الإطلاق. بعضها يتم مرة واحدة فقط (مثل استخدام حساب Windows قياسي)، وبعضها متكرر (مثل تحديث البرامج باستمرار)، وبعضها سلبي (مثل عدم النقر على الروابط غير المرغوب فيها)، لكنها كلها بسيطة.

الآن بعد أن عرفت ما يجب عليك فعله، يجب عليك أيضًا التحقق من نصيحتي الأخرى حول ما يجب عليك فعله. لا ينبغي في الواقع، هناك العديد من ممارسات الأمان القديمة التي ربما كانت مفيدة في الماضي ولكنها لم تعد مفيدة. من الأفضل التوقف عن القيام بها الآن.