لم يتوقف اتجاه المنازل الذكية مع استمرار جميع أنواع الأجهزة المتصلة بالإنترنت في جعل الحياة المنزلية أكثر كفاءة وراحة. ولكن ماذا يحدث عندما يتم اختراق هذه الأجهزة الذكية؟

في عرض تقديمي في مؤتمر Defcon للقرصنة، أظهر باحثو الأمن أنه من الممكن أن يستغل الجهات الخبيثة المكانس الكهربائية الذكية وماكينات قص العشب من إنتاج Ecovacs لاختراق الميكروفونات والكاميرات سراً للتجسس، كما ورد في تقرير TechCrunch.

متعلق ب: قم بترقية مكتبك باستخدام هذه الأدوات التي يمكنك استخدامها للعمل من المنزل

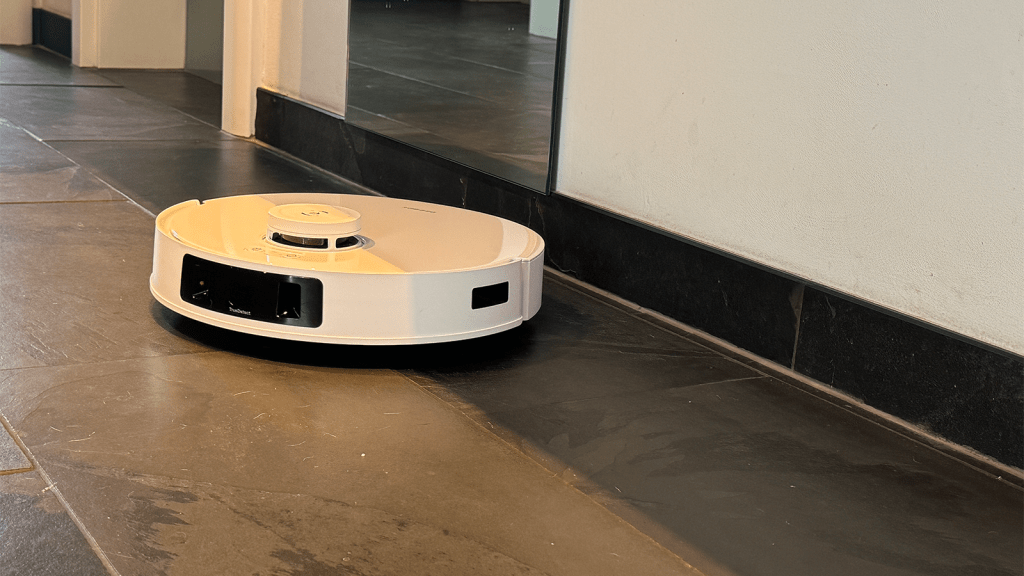

روبوتات Ecovacs الذكية من السهل اختراقها بشكل مخيف

بعد تحليل العديد من منتجات Ecovacs، اكتشف باحثا الأمن دينيس جيزي وبريلين عددًا من المشكلات التي يمكن إساءة استغلالها لاختراق الروبوتات عن بعد عبر البلوتوث وتشغيل الميكروفونات والكاميرات الخاصة بها سراً.

وبحسب الباحثين فإن الثغرة الرئيسية تكمن في أن روبوتات Ecovacs تسمح لأي مالك هاتف ذكي بالاتصال. ومن الناحية النظرية، يمكن للمتسللين السيطرة على الروبوتات من مسافة تصل إلى 425 قدمًا (130 مترًا) – وبمجرد القيام بذلك، يمكن للمتسللين الاتصال بالروبوتات من مسافات أكبر، حيث أن الروبوتات متصلة أيضًا بالإنترنت عبر شبكة Wi-Fi.

قال جيزي في مقابلة مع TechCrunch قبل المحاضرة: “كان أمنهم سيئًا للغاية، للغاية، للغاية، للغاية”. ووفقًا لباحثي الأمن، من الممكن أيضًا قراءة بيانات تسجيل الدخول عبر شبكة Wi-Fi وخرائط الغرف المخزنة بالإضافة إلى الوصول إلى الميكروفونات والكاميرات دون بذل الكثير من الجهد، وكل ذلك يتم مباشرة عبر نظام التشغيل Linux الخاص بالروبوت.

متعلق ب: حيل ذكية للحفاظ على أمان شبكة منزلك

جزازات الروبوتات أكثر عرضة للخطر من المكانس الكهربائية الروبوتية

وأوضح باحثو الأمن أن جزازات العشب الآلية أكثر عرضة للخطر لأن اتصالات البلوتوث الخاصة بها تعمل دائمًا، في حين أن المكانس الكهربائية الآلية لا تعمل بالبلوتوث إلا عند تشغيلها لأول مرة وعند إعادة التشغيل تلقائيًا مرة واحدة يوميًا لمدة 20 دقيقة.

لا تحتوي هذه الأجهزة الذكية على ضوء أو مؤشر مادي لإظهار أن الكاميرات و/أو الميكروفونات الخاصة بها قيد التشغيل، مما يجعل من الصعب معرفة ما إذا كانت تتجسس أم لا.

من الناحية الفنية، تقوم بعض الطرز بتشغيل ملف صوتي كل خمس دقائق للإشارة إلى وجود كاميرا نشطة، ولكن يمكن تعطيل هذه الخاصية بسهولة من قبل المتسللين الذين يعرفون ما يفعلونه. قال جيزي: “يمكنك ببساطة حذف الملف أو استبداله بملف فارغ. وبالتالي، لن يتم تشغيل التحذيرات بعد الآن إذا قمت بالوصول إلى الكاميرا عن بُعد”.

مزيد من المشاكل الأمنية مع روبوتات Ecovacs

بالإضافة إلى المخاطر المذكورة أعلاه، حدد باحثو الأمن أيضًا نقاط ضعف أخرى.

على سبيل المثال، يتم الاحتفاظ بالبيانات المخزنة على خوادم Ecovacs السحابية حتى بعد أن يقوم المستخدم بحذف حسابه – وهذا يشمل رمز المصادقة، مما يعني أنه يمكن لأي شخص بيع مكنسة كهربائية روبوتية بعد حذف حسابه وربما التجسس على المالك التالي.

ومن الأمثلة الأخرى آلية مكافحة السرقة، التي تجبر المستخدم على إدخال رقم التعريف الشخصي كلما تم رفع الروبوت. وقد تم برمجة هذه الميزة بشكل غير مدروس في أفضل الأحوال، حيث يتم تخزين رقم التعريف الشخصي في الجهاز في نص عادي، مما يجعل من السهل للغاية على المتسللين قراءته.

بالمناسبة، بمجرد اختراق روبوت Ecovacs، يمكن اختراق روبوتات Ecovacs الأخرى لاحقًا إذا كانت ضمن النطاق.

وقد قام الباحثون الأمنيون بتحليل الأجهزة التالية:

- سلسلة Ecovacs Deebot 900

- إيكوفاكس ديبوت N8/T8

- جهاز إيكوفاكس ديبوت N9/T9

- إيكوفاكس ديبوت N10/T10

- إيكوفاكس ديبوت X1

- إيكوفاكس ديبوت T20

- إيكوفاكس ديبوت X2

- إيكوفاكس جوت جي 1

- جهاز Ecovacs Spybot Airbot Z1

- جهاز Ecovacs Airbot AVA

- جهاز Ecovacs Airbot ANDY

وقال الباحثون إنهم اتصلوا بشركة Ecovacs للإبلاغ عن الثغرات الأمنية لكنهم لم يتلقوا أي رد. كما لم ترد الشركة على استفسار أرسله لهم موقع TechCrunch.

قراءة إضافية: اللصوص يقومون بتشويش كاميرات المراقبة التي تعمل بتقنية Wi-Fi

ظهرت هذه المقالة أصلا في مطبوعتنا الشقيقة PC-WELT وتم ترجمتها وتوطينها من الألمانية.