ظاهريًا، أصبح WordPress بمثابة منصة للتدوين، وقد أصبح بهدوء أحد الركائز الأساسية للويب الحديث، ويستخدم كتنسيق أساسي لملايين مواقع الويب التي يديرها مستخدمون فرديون للشركات الضخمة. لكن هذا الانتشار في كل مكان جعل WordPress هدفًا سهلاً للمتسللين والمحتالين.

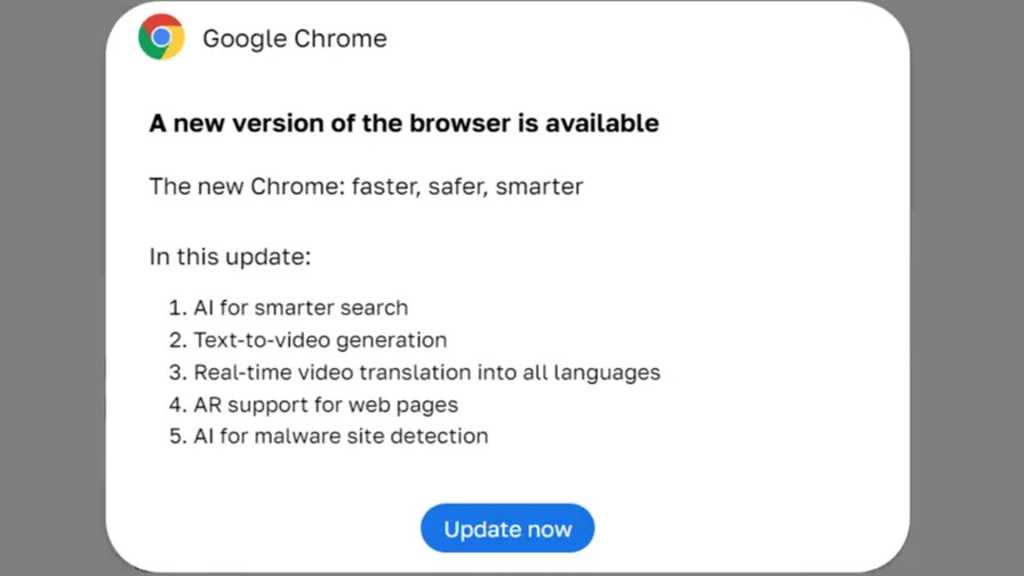

أفادت شركة استضافة الويب ومزود الخدمة GoDaddy أن عدوى جديدة تنتشر بسرعة عبر تطبيقات WordPress، مما يؤدي إلى تحميل المكونات الإضافية التي تقدم للمستخدمين رسائل Chrome مزيفة تخدع الزائرين لتنزيل البرامج الضارة وتثبيتها.

تم تحميل أكثر من 6000 موقع قائم على WordPress باستخدام هذه المكونات الإضافية الزائفة، والتي قد تظهر أيضًا كرسائل من صفحات التحقق من Facebook أو Google Meet أو Captcha.

نظام “ClearFake” موجود منذ عام 2023 على الأقل، وفقًا لموقع BleepingComputer، ولكن متغيرًا جديدًا يسمى “ClickFix” ينتشر عبر سلسلة من المكونات الإضافية الضارة. تحمل هذه المكونات الإضافية أسماء غير ضارة مثل “Google SEO Enhancer” و”Quick Cache Cleaner”، وهو نوع من الأشياء قد يجذب أي شخص يحاول تحسين موقعه على الويب للحصول على المزيد من الزيارات أو أداء أفضل.

ولكن قد لا يكون الأمر مجرد مسألة نشر المكونات الإضافية المزيفة. تشير أبحاث GoDaddy إلى أن بعض الإصابات على الأقل تأتي من عمليات تسجيل دخول المسؤول المسروقة وأدوات التثبيت التلقائية. سيكون من السهل إلقاء قاعدة بيانات لتسجيلات الدخول وكلمات المرور المخترقة على موقع WordPress ذو شعبية كبيرة ومعرفة ما إذا كان بإمكانك الدخول.

إذا كنت تستخدم WordPress كقاعدة لموقع ويب، فتأكد من أن حسابات المسؤول لديك تستخدم كلمات مرور قوية وفريدة من نوعها، وربما تفحص المكونات الإضافية الخاصة بك مرة واحدة. إذا كنت مجرد مستخدم عادي يتصفح الويب، فتذكر أن تكون على اطلاع برسائل التثبيت الزائفة والتحذيرات التي تبدو مخيفة، ولا تثق أبدًا في أي مطالبة بالتنزيل تظهر بشكل عشوائي أثناء التصفح.