برامج مكافحة الفيروسات ليست خالية من الأخطاء، وفي بعض الأحيان تقوم بالإبلاغ عن وجود فيروسات كمبيوتر في أماكن لا توجد بها. ولهذا السبب، دافعت شركة Procolored، الشركة المصنعة لطابعات المنسوجات، عن نفسها بسخط ضد تقرير أحد مختبري الطابعة بأن برنامج أحد أجهزتها يحتوي على فيروس.

وأوضح مسؤول الاختبار لـ Procolored أن كلاً من Google Chrome وMicrosoft Defender أطلقا إنذارًا عند تنزيل برنامج الطابعة، وقاما بعزله.

على الرغم من احتجاجات شركة Procolored، استمر المُختبر. أرسل البرنامج إلى شركة الأمن G Data، الشركة المصنعة لبرامج مكافحة الفيروسات.

بعد التحقيق، تبين أن برنامج الطابعة يحتوي بالفعل على فيروس مستتر يسمى Xred وحصان طروادة.

وعندما واجهت شركة G Data شركة Procolored بالنتائج، اعترفت الشركة بأن فيروسًا قد تسلل إلى منطقة التنزيل الخاصة بها وقدمت إصدارًا جديدًا من برنامجها.

كيف تنشأ الإنذارات الكاذبة

الموقف الدفاعي الأولي لشركة Procolored أمر مفهوم. ففي النهاية، يحدث أحيانًا أن تتعرف أدوات مكافحة الفيروسات على البرامج الضارة في حالة عدم وجودها.

ولكن ليس في كثير من الأحيان. وقد أظهرت الاختبارات طويلة المدى مرارًا وتكرارًا أن الإنذارات الكاذبة تمثل عادةً أقل من 1 بالمائة من تقارير الفيروسات. ومع ذلك، فهي مزعجة دائمًا، حيث يشعر العديد من المستخدمين بالقلق في البداية عندما يبلغ جهاز الكمبيوتر الخاص بهم عن وجود برامج ضارة.

كيف تأتي هذه الإيجابيات الكاذبة؟

يتعلق الأمر بالطريقة التي تعمل بها برامج مكافحة الفيروسات. فمن ناحية، يمكنهم الوصول إلى تعريفات الفيروسات المحدثة يوميًا، والتي يمكنهم استخدامها للتعرف على المتسللين بشكل موثوق للغاية.

ومع ذلك، نظرًا لوجود العديد من تهديدات البرامج الضارة غير المعروفة سابقًا على الإنترنت والتي لا توجد لها تعريفات للفيروسات، تقوم الشركات المصنعة أيضًا بدمج أساليب التحليل الإرشادي والسلوكي في برامجها. الكشف عن مجريات الأمور يعني أن البرامج تبحث عن الخصائص المشبوهة لملف أو برنامج.

ومن ناحية أخرى، فإن التحليل السلوكي يراقب البرامج التي تعمل على جهاز الكمبيوتر. تعمل كلتا الطريقتين مع الاحتمالات وتحسب ما إذا كان البرنامج الذي يتمتع بهذه الخصائص أو تلك يمكن أن يكون فيروسًا. تحدث إنذارات كاذبة من وقت لآخر.

تتأثر برامج النظام بشكل خاص

تحدث الإنذارات الكاذبة بشكل متكرر بشكل خاص مع البرامج التي تصل إلى إعدادات النظام أو البيانات التي يصنفها برنامج مكافحة الفيروسات على أنها سرية أو حتى سرية.

وهذا ينطبق، على سبيل المثال، على عدة أدوات من شركة البرمجيات Nirsoft، مثل برنامج Produkey. فهو يقرأ مفاتيح الترخيص لنظامي التشغيل Windows وOffice 2003/2007 ويعرضها في نافذته.

وهي عملية غير ضارة في حد ذاتها، ولكن يبدو أنها تزود برنامج مكافحة الفيروسات بما يكفي من الحقائق المشبوهة لتصنيف التطبيق على أنه فيروس.

وينطبق الشيء نفسه على العديد من البرامج الأخرى التي تقرأ البيانات مثل مفاتيح الترخيص أو كلمات المرور أو تغير إعدادات النظام. من بين أمور أخرى، تبحث الأساليب الاستدلالية لبرنامج مكافحة الفيروسات عن مجموعات من استدعاءات النظام المحددة التي تعتبر نموذجية للبرامج الضارة.

ومع ذلك، فإن أدوات القرصنة المعروفة، مثل تلك المستخدمة لاختراق كلمات المرور، يتم حظرها أيضًا بواسطة حراس الفيروسات. على الرغم من أنها معروضة للتنزيل بشكل قانوني. لا يُحظر اختراق جهاز الكمبيوتر الخاص بك، على سبيل المثال لإعادة بناء كلمة المرور المنسية.

إن برنامج مكافحة الفيروسات الذي يعمل بشكل مثالي ولا يصدر أي إنذارات كاذبة هو مجرد وهم. من ناحية، يجب ألا يتجاهل البرنامج البرامج الضارة تحت أي ظرف من الظروف، بينما من ناحية أخرى يجب أن يتعرف على البرامج غير الضارة في حد ذاتها.

ولذلك فمن المحتم أن يقوم صائد الفيروسات بالتعامل مع الأمر بأمان من حالة إلى أخرى والإبلاغ عن البرامج باعتبارها خطيرة حتى لو لم تكن كذلك.

تحقق من مشغل الإنذار الكاذب

إذا أطلقت الحماية من الفيروسات إنذارًا، فيجب عليك دائمًا فحص المحفز بنفسك. بخلاف ذلك، هناك خطر من أن يقوم برنامج مكافحة الفيروسات بحظر أجزاء من البرنامج ضرورية للغاية لكي يعمل. يوصى بإجراء متعدد المراحل.

التحقق من الغرض من الأداة: كخطوة أولى، يجب أن تفكر في ما قمت بتنزيله. إذا كانت إحدى الأدوات المذكورة بالفعل لتحديد رموز الترخيص أو كلمات المرور، فيمكنك افتراض أنها إنذار كاذب.

التحقق من السمعة: ومع ذلك، يجب عليك أيضًا التحقق من المكان الذي حصلت منه على البرنامج والتفكير في سمعته. للقيام بذلك، تحتاج إلى إلقاء نظرة على الملف الذي تسبب في التنبيه وتوضيح أصله.

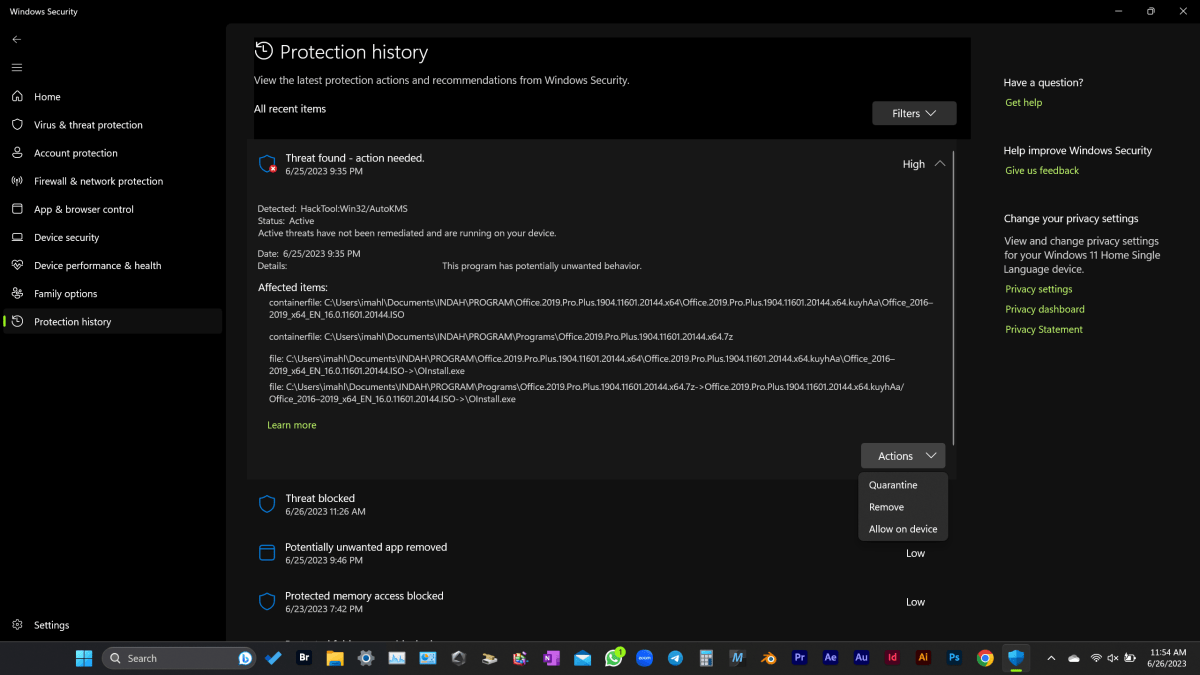

إذا كنت تستخدم Microsoft Defender كحماية من الفيروسات، فيمكنك العثور على الملف وأصله في “الإعدادات” ضمن “الخصوصية والأمان > أمان Windows > الحماية من الفيروسات والتهديدات > سجل الحماية”.

جميع البرامج الضارة التي عثر عليها Defender مدرجة هناك. انقر فوق أحد الإدخالات لمعرفة اسم الملف وأصله. توجد أدلة مماثلة في كل برنامج مكافحة فيروسات آخر.

من المهم أن تعرف من أين حصلت على الملف وما إذا كان موقع التنزيل هذا يتمتع بسمعة جيدة أم سيئة.

على سبيل المثال، تتمتع المواقع التي تقدم برامج وألعاب متصدعة أو أدوات لاختراق استعلامات الترخيص وما إلى ذلك بسمعة سيئة. غالبًا ما يستخدم المتسللون هذا البرنامج لنقل البرامج الضارة إلى أجهزة كمبيوتر المستخدمين.

تندرج أيضًا ضمن هذه الفئة مواقع الويب التي توفر الأفلام ومقاطع الفيديو للتنزيل بشكل غير قانوني.

التحقق من علامات الهندسة الاجتماعية: تشير الهندسة الاجتماعية إلى الحيل التي تجعل الشخص يظهر سلوكيات معينة لم يكن من الممكن أن يظهرها بدون هذه الحيل.

تُستخدم الهندسة الاجتماعية بانتظام في التصيد الاحتيالي للبيانات الخاصة، وبشكل أقل تكرارًا، في توزيع البرامج الضارة. على سبيل المثال، تدعي رسائل البريد الإلكتروني أو الرسائل النصية أن الطلب معرض لخطر التعطل في المنشور إذا لم تتخذ إجراءً سريعًا وتثبيت أداة الخدمة. ومع ذلك، هذا هو في الواقع فيروس.

إذا أبلغ برنامج مكافحة الفيروسات الآن عن وجود برامج ضارة، فهناك احتمال كبير أن تكون بالفعل برامج ضارة. تقنيات الهندسة الاجتماعية النموذجية هي الضغط والإلحاح وحالات الطوارئ وطلبات المساعدة.

احذر من عمليات الاحتيال: القاعدة العامة على الإنترنت هي أنه إذا كان هناك شيء يبدو جيدًا لدرجة يصعب تصديقه، فهو عادةً ما يكون كذلك. قد تكون هذه عروض شراء مواتية للغاية، على سبيل المثال. إذا ظهرت رسالة فيروس في مثل هذا السياق، فمن المحتمل أن يكون ذلك مبررًا.

ما يجب القيام به في حالة وجود إنذار كاذب

إذا أعلن برنامج مكافحة الفيروسات الخاص بك أن أحد البرامج التي تم تنزيلها هو برنامج ضار، ولكنك متأكد من أنه ليس كذلك، فيمكنك تحديد ملف التنزيل أو عنوان المصدر على الإنترنت كاستثناء. يقدم كل برنامج حماية وظيفة مقابلة.

استخدم برامج فحص الفيروسات البديلة

إذا أبلغ برنامج مكافحة الفيروسات الخاص بك عن وجود برامج ضارة ولم تكن متأكدًا مما إذا كانت بالفعل برامج ضارة أم إنذارًا كاذبًا، فيمكنك الحصول على رأي ثانٍ من أداة مكافحة فيروسات أخرى في خطوة أخرى.

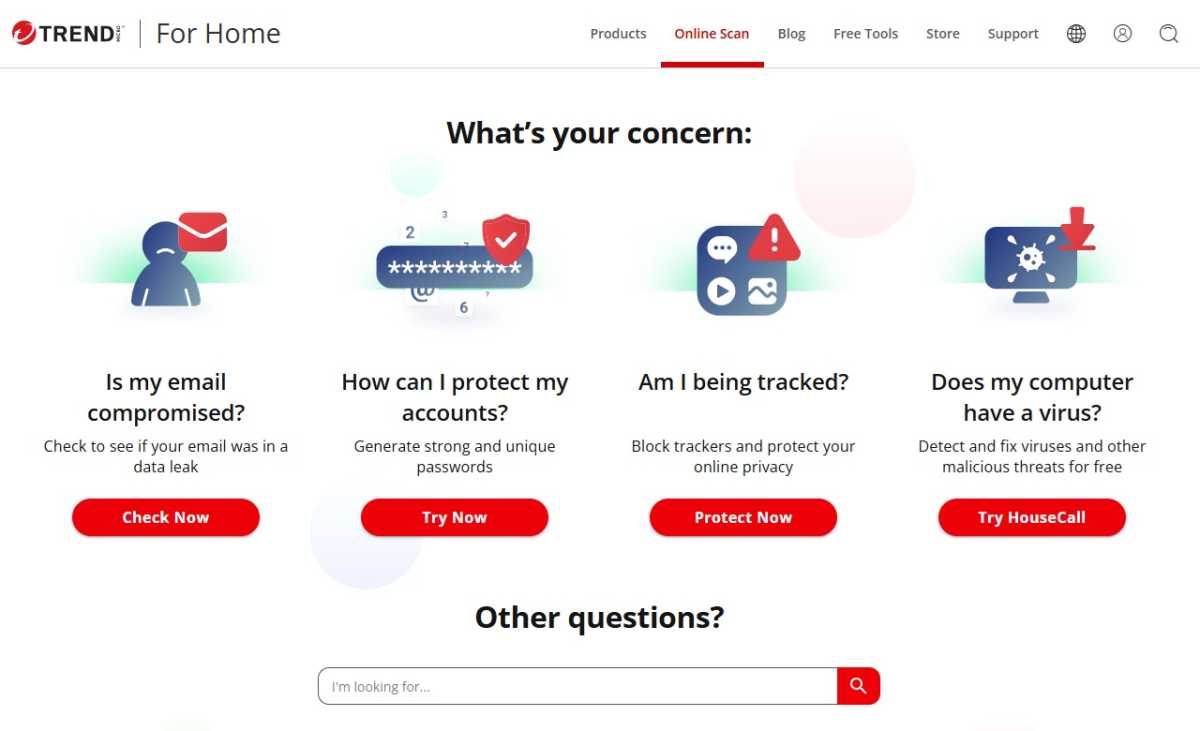

ليس من الضروري إلغاء تثبيت برنامجك الحالي ثم تنزيل منتج منافس وتثبيته. يعد فحص الملف المشبوه أسرع وأسهل باستخدام ماسح ضوئي عبر الإنترنت.

تقدم بعض الشركات المصنعة لبرامج مكافحة الفيروسات أدوات فحص عبر الإنترنت كخدمة مجانية على موقعها الإلكتروني. هناك منطقة حيث يمكنك تحميل الملفات المشبوهة إلى خوادم الشركة المصنعة وفحصها هناك.

تتوفر العروض المقابلة من Eset وF-Secure وTrend Micro.

أو يمكنك الانتقال مباشرة إلى Virustotal، أداة الفحص عبر الإنترنت من Google. فهو يقدم الملف المشبوه إلى العشرات من برامج مكافحة الفيروسات من مختلف الشركات المصنعة ويعرض نتائج الفحص الخاصة بها.

على الرغم من وجود حالات معزولة في الماضي فشل فيها Virustotal أيضًا في التعرف على البرامج الضارة، فمن المحتمل أن تكون هذه هي الطريقة الأكثر أمانًا لاستبعاد الإنذار الكاذب.

هناك أيضًا بدائل لـ Virustotal، بما في ذلك Metadefender Cloud، وHybrid Analysis، وJotti’s Malware Scan.

المسح في وضع عدم الاتصال باستخدام أقراص USB وأقراص DVD القابلة للتمهيد

إذا كنت تستخدم أجهزة كمبيوتر مختلفة بشكل متكرر، فيمكنك أيضًا تثبيت برنامج فحص الفيروسات على محرك أقراص USB أو قرص DVD قابل للتمهيد. بهذه الطريقة، يمكنك التحقق من جهاز الكمبيوتر المعني أولاً قبل بدء عملك.

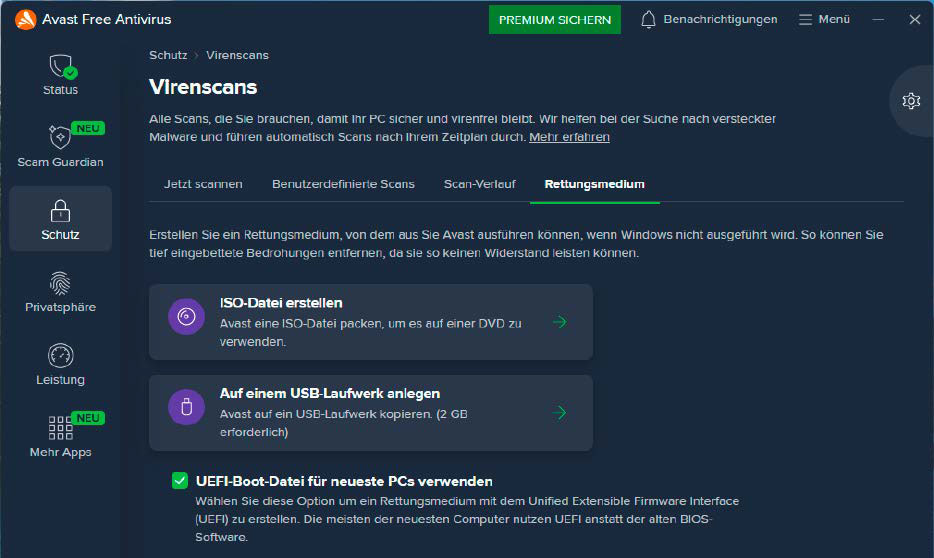

هناك عدة طرق للحصول على مثل هذا القرص أو قرص DVD. تحتوي بعض برامج مكافحة الفيروسات على معالجات تسمح لك بإنشاء نسخة محمولة على قرص أو قرص DVD مباشرة من البرنامج.

وينطبق هذا على البرامج المماثلة من Avast وAVG بالإضافة إلى Norton Antivirus المدفوع.

العيب: يجب عليك أولاً تثبيت برنامج مكافحة الفيروسات المعني لإنشاء القرص.

تقدم الشركات المصنعة الأخرى أقراص الإنقاذ كتنزيلات جاهزة للاستخدام. تعتمد هذه الأقراص عادةً على نظام Linux المباشر الذي تم استكماله بماسح الفيروسات. وهي متوفرة من Avira وKaspersky.

ثالثًا، يمكنك أيضًا استخدام Sardu. باستخدام هذه البرامج المجانية، يمكنك إنشاء أقراص USB وأقراص DVD قابلة للتمهيد وتزويدها بأداة مكافحة فيروسات من اختيارك.

ولهذا الغرض، يوفر Sardu روابط لأنظمة الإنقاذ المتاحة مجانًا من الشركات المصنعة لبرامج مكافحة الفيروسات ويعرض تنزيل البرامج مباشرةً ودمجها في القرص أو قرص DVD.

بدء تشغيل البرامج المشبوهة بأمان

هناك طريقة أخرى للكشف عن الإنذارات الكاذبة وهي تشغيل برنامج مشبوه في بيئة آمنة.

يمكن أن يكون هذا جهازًا افتراضيًا تقوم بتثبيت Windows عليه ثم بدء تشغيل البرنامج المراد تحليله.

إذا أحضر فيروسًا معه، فسيظل مقفلاً في الجهاز الظاهري. كقاعدة عامة، ليس من الممكن الانتقال إلى سطح مكتب Windows الخاص بك. لذلك يمكنك أن تأخذ وقتك لمراقبة ما إذا كان برنامج فدية، على سبيل المثال، هو الذي بدأ الآن في تشفير SSD الظاهري.

البديل هو استخدام رمل. وهذه أيضًا بيئة محمية لا توفر للبرامج الضارة أي فرصة للاختراق. تعد صناديق الحماية عبر الإنترنت مثل Any.run سهلة الاستخدام، ولكن يمكنك أيضًا استخدام برامج وضع الحماية القابلة للتثبيت محليًا مثل Sandboxie.

حذر: تتم برمجة العديد من الفيروسات بطريقة لا تصبح نشطة إلا بعد فترة عدة ساعات أو أيام أو حتى أسابيع. لذا، إذا لم يُظهر البرنامج الموجود في وضع الحماية في البداية أي تشوهات، فهذا لا يعني أنه آمن بالتأكيد.

تحذيرات الفيروسات كإغراء

خاصة في الزوايا المظلمة للإنترنت، تظهر نوافذ المتصفح مرارًا وتكرارًا لتبلغ عن العثور على فيروس على جهاز الكمبيوتر الخاص بك. لحل المشكلة، عليك الموافقة فوراً على تنزيل برنامج مكافحة الفيروسات.

حذر: هذه الرسائل هي دائمًا عمليات احتيال. البرنامج المقدم عادة ليس له أي وظيفة. ومع ذلك، فإنه يحاول إقناعك بالدفع مقابل الترخيص عن طريق عرض الإشعارات بانتظام.

والأسوأ من ذلك أن هذه البرامج غالبًا ما تحتوي على فيروسات بحد ذاتها، مما يجعل جهاز الكمبيوتر الخاص بك جزءًا من شبكة الروبوتات، على سبيل المثال.

محتوى ذو صلة

ظهرت هذه المقالة في الأصل على منشورنا الشقيق PC-WELT وتمت ترجمتها وتعريبها من الألمانية.