لسبب أو لآخر، أصبحنا جميعًا على دراية بمكالمات Zoom في السنوات الأخيرة. على الرغم من أننا لحسن الحظ لم نعد بحاجة إلى استخدامها بنفس القدر الذي اعتدنا عليه، إلا أنها لا تزال جزءًا مهمًا من عمل العديد من الأشخاص وتواصلهم الاجتماعي. لسوء الحظ، Zoom ليس خاصًا بنسبة 100%، وهناك طرق يمكن للأفراد والمنظمات الشريرة من خلالها استخدام مكالماتك لسرقة معلوماتك أو هويتك أو بياناتك الخاصة.

لحسن الحظ بعد ذلك، هناك طرق يمكنك من خلالها حماية نفسك وجعل Zoom أكثر منصة آمنة. وهنا بعض من أهم النصائح لدينا.

استخدم كلمة مرور الاجتماع

إن أهم وسيلة حماية يمكنك وضعها لحمايتك وحماية المشاركين في الاجتماع وأي معلومات وبيانات تتم مشاركتها هناك، هي وضع كلمة مرور على غرفة الاجتماعات الخاصة بك. وهذا يضمن عدم تمكن أي شخص من التجول في أماكن غير متوقعة، مما يؤدي إلى إغلاق فرص قصف Zoom. ويعني أيضًا أنه لا يمكن لأحد الدخول دون علمك والتطفل على ما تناقشه.

يتم تمكين كلمات المرور بشكل افتراضي في جميع الاجتماعات للمستخدمين المجانيين، وكذلك المستخدمين المرخصين، لذلك يجب تمكينها، ولكن لا يضر التحقق منها أبدًا. وبالمثل، عند إعداد اجتماعك، يمكنك تعيين كلمة مرور مخصصة في إعدادات الاجتماع إذا كنت تفضل ذلك.

استخدم غرفة الانتظار

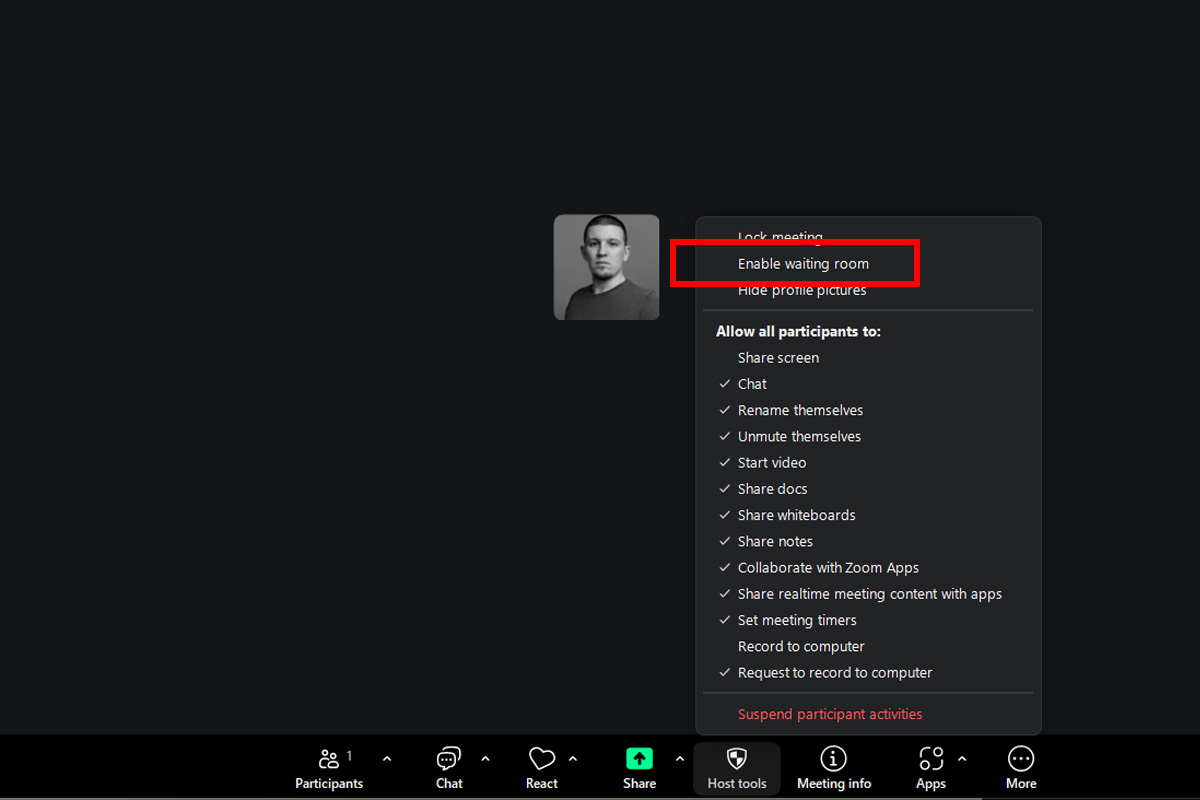

تضمن كلمة المرور عدم دخول أي شخص إلى غرفتك دون دعوة، ولكن إذا تسربت كلمة المرور هذه، أو شاركها شخص ما دون أن يدرك ذلك، أو تم اختراق نظام شخص ما، فلا يزال من الممكن لمثيري المشاكل الدخول إلى اجتماعك. أفضل طريقة لضمان عدم حدوث ذلك على حين غرة وتعطيل إجراءاتك، هي وجود غرفة انتظار. وهذا يعني أن أي شخص يرغب في الانضمام إلى الاجتماع يجب أن يحصل على موافقتك للدخول. إذا كانوا لا ينتمون، يمكنك تشغيلهم بسهولة.

يمكنك إضافة غرفة انتظار إلى اجتماع باستخدام خيار التبديل عند إعداد الاجتماع ضمن عنوان “أمان الاجتماع”. وبدلاً من ذلك، إذا كنت قد بدأت اجتماعًا بالفعل وتريد إضافة غرفة انتظار إليه، فاختر أدوات المضيف ومن ثم وضع علامة على غرفة الإنتظار جلسة.

تمكين التشفير من النهاية إلى النهاية

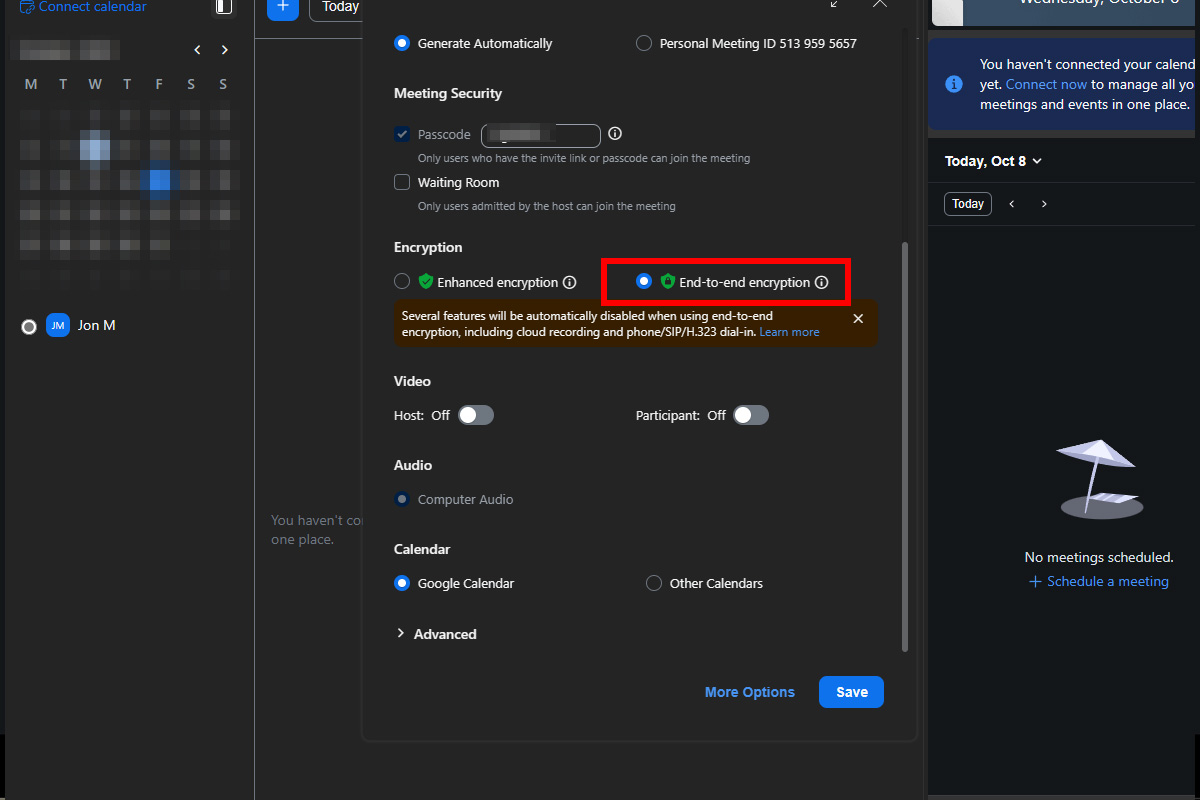

يعد “التشفير المحسّن” القياسي الخاص بـ Zoom جيدًا جدًا في تأمين بياناتك، ولكن إذا كنت ترغب في جعله لا يتمكن أحد سوى المشاركين في الاجتماع من رؤيتك أو ما تحدثت عنه (حتى Zoom نفسه)، فإن تمكين التشفير من النهاية إلى النهاية هو حل أكثر أمانًا. عند تمكينه، تقوم أجهزتك بتخزين مفاتيح التشفير الخاصة محليًا، وبالتالي فإن أي بيانات يتم اعتراضها ستكون مشوهة وغير مقروءة.

لتمكين التشفير من طرف إلى طرف، عندما تقوم بإعداد الاجتماع، انتقل إلى التشفير القسم والتبديل على التشفير من النهاية إلى النهاية.

ملاحظة: لا يدعم عميل الويب Zoom التشفير الشامل، لذلك سيحتاج جميع المشاركين في الاجتماع إلى استخدام تطبيق Zoom للاستفادة منه. لا يمكن أيضًا تسجيل الفيديو عند تمكين التشفير الشامل. تشمل الميزات المعطلة الأخرى رفيق الذكاء الاصطناعي والبث المباشر والاستقصاء وتطبيقات Zoom المصاحبة مثل Whiteboard وNotes.

استخدم معرف اجتماع عشوائي

عندما تقوم بإعداد اجتماع، يكون لديك خيار استخدام معرف الاجتماع الشخصي الخاص بك أو معرفًا عشوائيًا. على الرغم من أن استخدام المعرف الخاص بك قد يكون مفيدًا لتكرار الاجتماعات مع الأصدقاء أو العائلة أو زملاء محددين، إلا أنه يسمح للأشخاص بالدخول إلى مساحة الاجتماع الشخصية الخاصة بك حتى بعد انتهاء الاجتماع. بدلاً من ذلك، استخدم معرف اجتماع تم إنشاؤه عشوائيًا لكل اجتماع.

إذا كنت تستطيع، استخدم 2FA

إذا كان لديك حساب Pro أو Business أو Education أو Enterprise، أو قام مسؤول عملك بتمكين المصادقة الثنائية (2FA)، فيمكنك استخدامه لتأمين حسابك بشكل أفضل. وهذا يعني أنه عند تسجيل الدخول، سيتعين عليك إدخال رمز من تطبيق المصادقة بالإضافة إلى اسم المستخدم وكلمة المرور، مما يجعل من الصعب على شخص آخر اختراق حسابك.

قم بتسجيل الدخول إلى تطبيق المصادقة الذي اخترته، وانقر فوق خيار مسح رمز الاستجابة السريعة ضوئيًا. قم بتسجيل الدخول إلى بوابة الويب Zoom وانتقل إلى حساب تعريفي > تسجيل الدخول ثم قم بتبديل المصادقة الثنائية إلى على.

بمجرد تمكينه، حدد يثبت وقم بمسح رمز الاستجابة السريعة ضوئيًا باستخدام هاتفك في تطبيق المصادقة. اتبع التعليمات التي تظهر على الشاشة لإكمال الإعداد.

لا تشارك روابط الاجتماعات علنًا

عندما تقوم بدعوة أشخاص إلى اجتماع، تأكد من مشاركة الروابط مع كل مشارك مباشرةً فقط. وبهذه الطريقة، يمكنك تقليل فرصة قيام شخص لا تريده في الاجتماع بمحاولة الدخول – فلن يتمكن من ذلك إذا لم يكن لديه معرف الاجتماع و/أو كلمة المرور.

هناك مجموعة من الطرق التي يمكنك من خلالها مشاركة معرفات الاجتماعات أو الروابط مع الأشخاص الذين ترغب في الانضمام إليهم. تعد الرسائل الخاصة ورسائل البريد الإلكتروني وتطبيقات المراسلة الفردية طرقًا جيدة لتوزيع تفاصيل الاجتماع.

إدارة المشاركين

باعتبارك الشخص الذي قام بإعداد الاجتماع ومضيفه ومسؤوله، فأنت مسؤول عن الاجتماع والمشاركين فيه، ويمكنك ضبط أسلوب ما هو مقبول. تأكد من أن الجميع يتصرفون بطريقة تحترم المستخدمين الآخرين والخصوصية.

قم بتقييد مشاركة الملفات ومشاركة الشاشة في الاجتماع إذا كانت لديك أية مخاوف بشأن البرامج الضارة أو سرقة المعلومات. وبالمثل، احذر من عمليات التصيد الاحتيالي. على الرغم من أنه من غير المحتمل حدوث ذلك في الاجتماعات التي تم الترتيب لها مسبقًا، إلا أن أي مشاركين غير مصرح لهم يمكنهم استخدام شاشات تسجيل دخول مزيفة أو طلبات للحصول على معلومات شخصية لسرقة هويات المشاركين. يجب على كل مستخدم توخي الحذر الشخصي الشديد في هذا الصدد، ولكن باعتبارك مسؤول الاجتماع، يمكنك أيضًا لعب دور في الحفاظ على أمان الجميع.

قم بإيقاف تشغيل جمع البيانات الاختياري

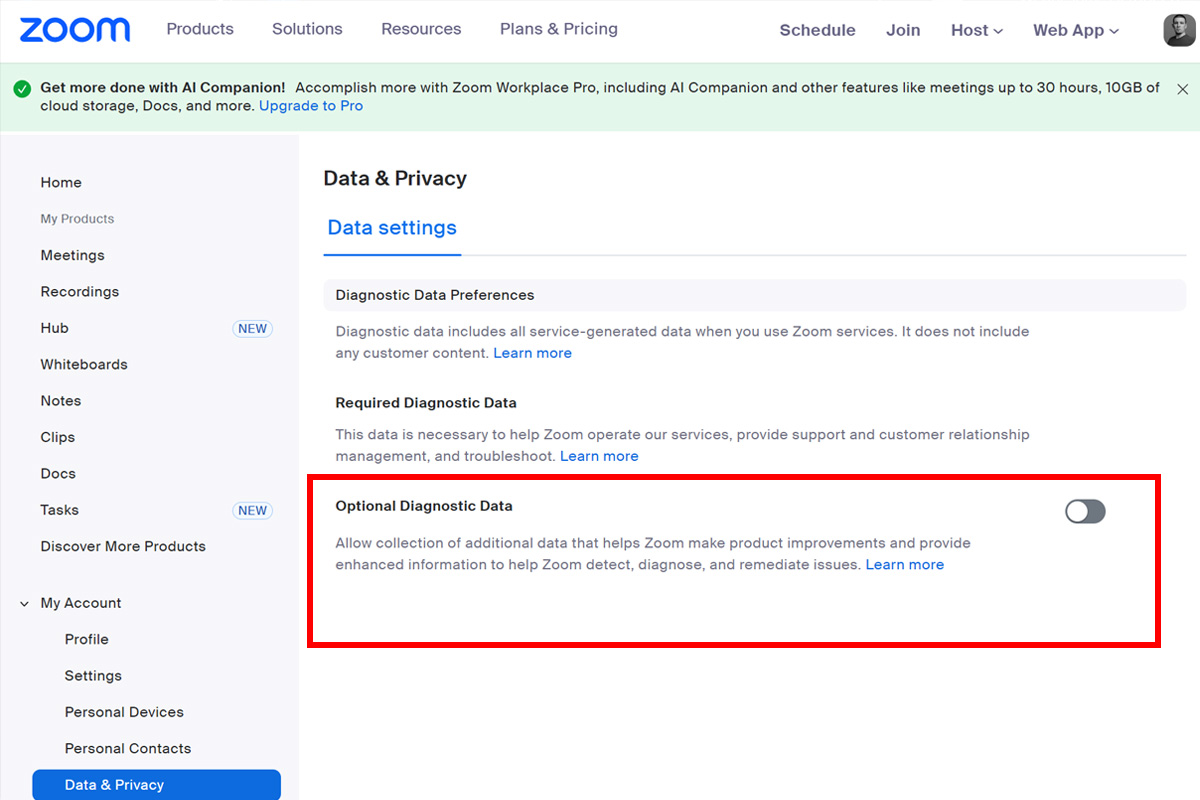

يقوم Zoom بجمع بعض البيانات عن مستخدميه. إنه مجهول المصدر ولا علاقة له بالمحتوى الفعلي لاجتماعك، ولكن إذا كنت تريد حذف أي بيانات إضافية يمتلكها Zoom، فيمكنك تعطيل المجموعة.

انتقل إلى بوابة الويب Zoom وقم بتسجيل الدخول إلى حسابك. ثم انتقل إلى حسابي > البيانات والخصوصية وتبديل قبالة البيانات التشخيصية الاختيارية.

حافظ على تحديث Zoom

Zoom، مثل كل تطبيق وبرنامج موجود، يحصل على تحديثات من وقت لآخر وبعضها يعمل على تحسين الأمان والخصوصية، أو إصلاح خطأ في النظام قد يسمح بتسريب بياناتك. يعد الحفاظ على تحديث عميل Zoom الخاص بك واستخدام أحدث إصدار لجميع اجتماعاتك، بدلاً من عميل الويب، طريقة جيدة للتأكد من أن اجتماعاتك آمنة قدر الإمكان.

العالم الحقيقي OPSEC

لا يتعلق هذا بـ Zoom نفسه، ولكن بالأمان التشغيلي الذي يجب عليك وعلى المشاركين في اجتماعك مراعاته كجزء من الاجتماع. إنها نوع الأشياء التي يمكنك القيام بها لتحسين خصوصيتك وخصوصية جميع المشاركين في الاجتماع من خلال تعديل الطريقة التي تجري بها الاجتماع.

- شارك فقط في الاجتماعات في مكان خاص حيث لا يمكن لأي شخص آخر النظر إلى شاشتك.

- استخدم سماعات الرأس وميكروفون سماعة الرأس للحد مما يمكن لأي شخص آخر سماعه.

- استخدم مفتاح كتم الصوت الموجود في الميكروفون، بدلاً من وظيفة كتم الصوت الموجودة في Zoom نفسه (أو أيضًا). بهذه الطريقة يمكنك التأكد بشكل مضاعف من أنه لا يمكن لأحد سماع ما تقوله.

- فكر في استخدام غطاء الكاميرا عندما لا تريد أن يراك أحد. وهذا يضمن أنه حتى لو قمت بتمكين الكاميرا عن طريق الخطأ، فلن يتمكن أحد من رؤيتك.

- إذا كان عليك عقد اجتماع باستخدام شبكة Wi-Fi ولم تكن متأكدًا من أنها آمنة بنسبة 100%، كما هو الحال في فندق أو مكان عام، ففكر في استخدام VPN لإخفاء بياناتك عن أي شخص آخر على الشبكة.