لطالما كان نهج Apple لبناء ميزات جديدة متجذرة في أمان وراحة سلسة. خذ ، على سبيل المثال ، AirPlay ، وهو معيار لاسلكي تم إنشاؤه بواسطة الشركة والذي يسمح للمستخدمين ببث الصوت والفيديو من جهاز إلى آخر.

يعمل AirPlay ليس فقط عبر أجهزة Apple ، ولكن أيضًا على أجهزة التلفزيون والمتحدثين التي تم مسحها من قبل الشركة لتقديم منشأة البث اللاسلكي. هذا يجعله أيضًا هدفًا ناضجًا للهجمات ، ويبدو أن هناك ، في الواقع ، نقاط الضعف في الممرات اللاسلكية التي يمكن أن تسمح للجهات الفاعلة السيئة بالبرامج الضارة البذرة وإصابة الأجهزة الأكثر اتصالًا.

فهم مخاطر البث

قام خبراء في شركة أبحاث الأمن Oligo بالتفصيل مؤخرًا ، وهي مجموعة من العيوب في بروتوكول AirPlay من Apple ومجموعة تطوير برامج AirPlay (SDK) التي يمكن أن تسمح للمتسللين بتنفيذ التعليمات البرمجية عن بُعد. يمكن أن تسمح هذه الثغرات الضعيفة بالسيطرة على الأجهزة واستخدام الآلات المصابة لتوسيع الأضرار.

“يمكن للمهاجم أن يتولى بعض الأجهزة التي تدعم الهواء والقيام بأشياء مثل نشر البرامج الضارة التي تنتشر إلى الأجهزة على أي شبكة محلية يقوم بها الجهاز المصاب” ، أوضح Oligo. الخطر ضخم لأن هناك مليارات من أجهزة Apple التي تدعم البث ، والملايين التي تباعها العلامات التجارية الأخرى.

يمكن أن يسمح أحد نقاط الضعف للمتسللين بتسوية الجهاز ثم استخدامه للوصول إلى شبكة أكبر ، مما يحتمل أن يستهدف الأجهزة الأخرى أيضًا. اعتمادًا على الهدف ، تتراوح المخاطر من التجسس على المحادثات إلى تتبع موقع السيارة ، والوصول إلى المعلومات الحساسة ، وهجمات الفدية ، ورفض الخدمة.

قامت شركة Apple بتصحيح نقاط الضعف عبر MacOS Sequoia 15.4 و TVOS 18.4 و Macos Ventura 13.7.5 و iPados 17.7.6 و Macos Sonoma 14.7.5 و iOS 18.4 و iPados 18.4 ، Visionos 2.4 Updates. ومع ذلك ، من المحتمل أن يكون هناك الآلاف من الأجهزة القديمة التي لن يتم تصحيحها أبدًا وتظل عرضة للخطر.

ما هي الخطوات التي يقترحها الخبراء؟

بطبيعة الحال ، فإن خط الدفاع الأول لحماية نفسك عبر جميع الأجهزة الضعيفة هو تنزيل الإصلاح الذي تم إصداره بواسطة Apple. لكن هذه ليست الصورة الكاملة. يقول Trevor Horwitz ، CISO ومؤسس TrustNet ، إن التصحيح لن يعمل إلا إذا قام الأشخاص بتثبيته بعد تنزيل الحزمة على أجهزتهم.

يقول: “أبسط شيء يمكنك القيام به هو الحفاظ على تحديث أجهزتك. هذا يبدو أساسيًا ، ولكن غالبًا ما يتم تجاهله”. على جهاز iPhone أو iPad ، اتبع هذا المسار لتثبيت تحديث السلامة: الإعدادات> عام تحديث البرنامج. بالنسبة لماكوس ، يجب أن تمشي على هذا المسار: قائمة Apple> النظام. الإعدادات> عام تحديث البرنامج.

نظرًا لأن ناقلات الهجوم مثل Airborne تعتمد على شبكات Wi-Fi لتوسيع أضرارها ، يجب عليك أيضًا الانتباه إليها. أخبر Oleh Kulchytskyi ، كبير المهندسين العكسيين للبرامج الضارة في Macpaw's Moonlock ، DigitalTrends أن تنفيذ رمز عن بعد من الصفر (RCE) هو أعلى مستوى من خرق الأمان.

يجب تصحيحها على الفور من قبل الشركات المعنية ، ولكن كمستخدم ، يجب على المرء أن يتخذ المزيد من الاحتياطات المتعلقة بالشبكة. ويضيف Kulchytsky: “للبقاء آمنًا في المنزل ، تأكد من أن جهاز التوجيه الخاص بك يحتوي على كلمة مرور قوية ولا توجد اتصالات مشبوهة بشبكتك”.

طريقة آمنة للبث

يخبرني Matthias Frielingsdorf ، باحث في iOS المخضرم ومؤسس Iverify ، أنه يجب على الجميع اتباع بروتوكولات الأمان الرقمي الأساسي. وتشمل تلك تثبيت التحديثات بمجرد توفرها ، والحفاظ على كلمات مرور الشبكة القوية ، والأهم من ذلك ، تقليل مساحة السطح لمثل هذه الهجمات.

نظرًا لأن AirPlay هو متجه التهديد ، يجب على المستخدمين اتخاذ خطوات استباقية أثناء استخدامه. يقول Frielingsdorf: “إن تعطيل ذلك على أجهزة iOS / MacOS / TVOS التي لا تحتاج إلى أن تكون مستقبلاً للبثية من شأنه أن يحد من بعض الهجمات. في الأماكن العامة ، فإن تعطيل WiFi على Mac و iPhone سيوقف تلك الهجمات أيضًا”.

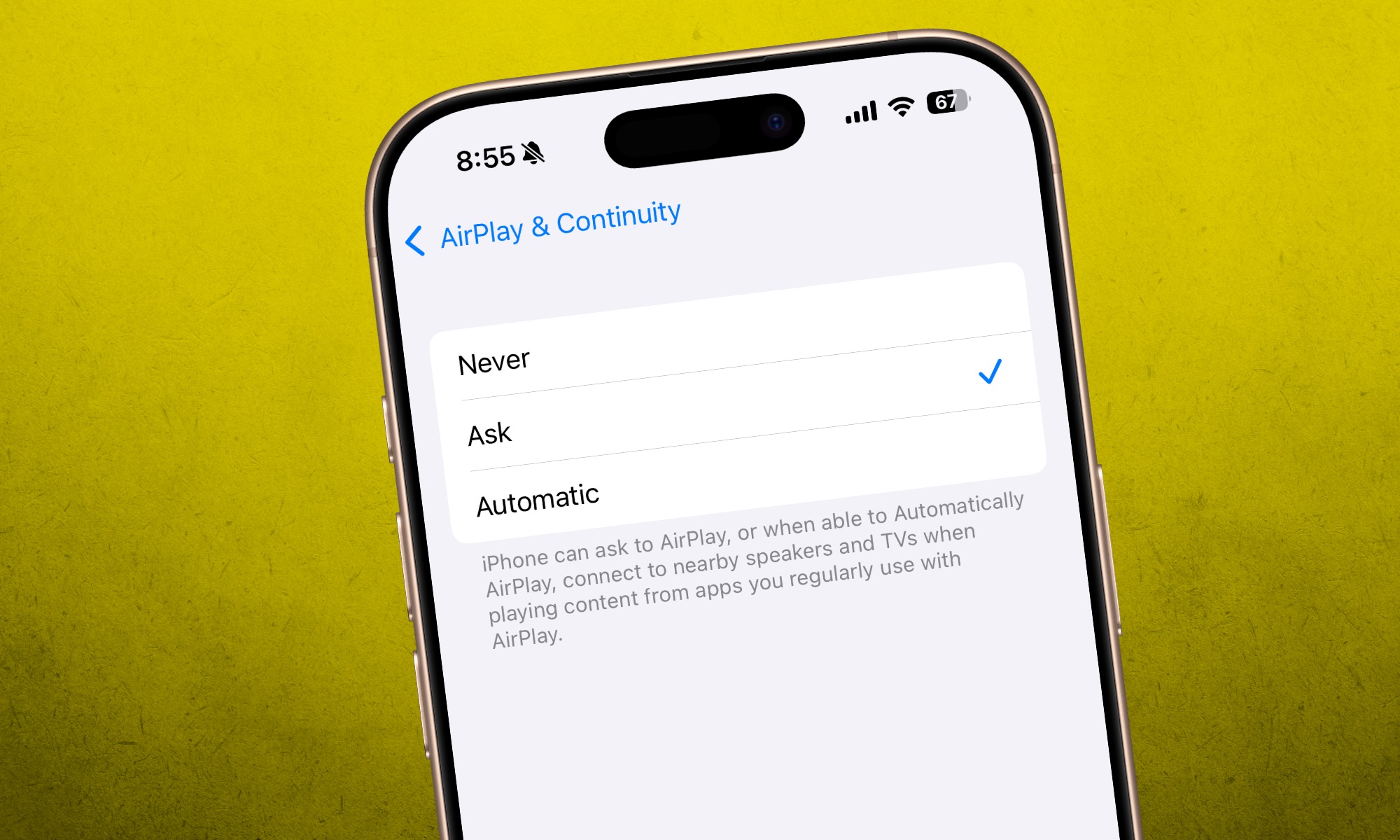

تدفق AirPlay نشط بشكل افتراضي ، وعلى هذا النحو ، تحتاج إلى تعطيله. للقيام بذلك ، اتبع هذا المسار على جهاز iPhone أو iPad: الإعدادات> عام> Airplay والاستمرارية> اسأل. يمكنك أيضًا ضبطه على أبداً، إذا لم تستخدم هذه الميزة بنشاط. هناك أيضًا خيار لتعيين كلمة مرور ، أوصي بتمكينك ، أثناء وجودك فيها.

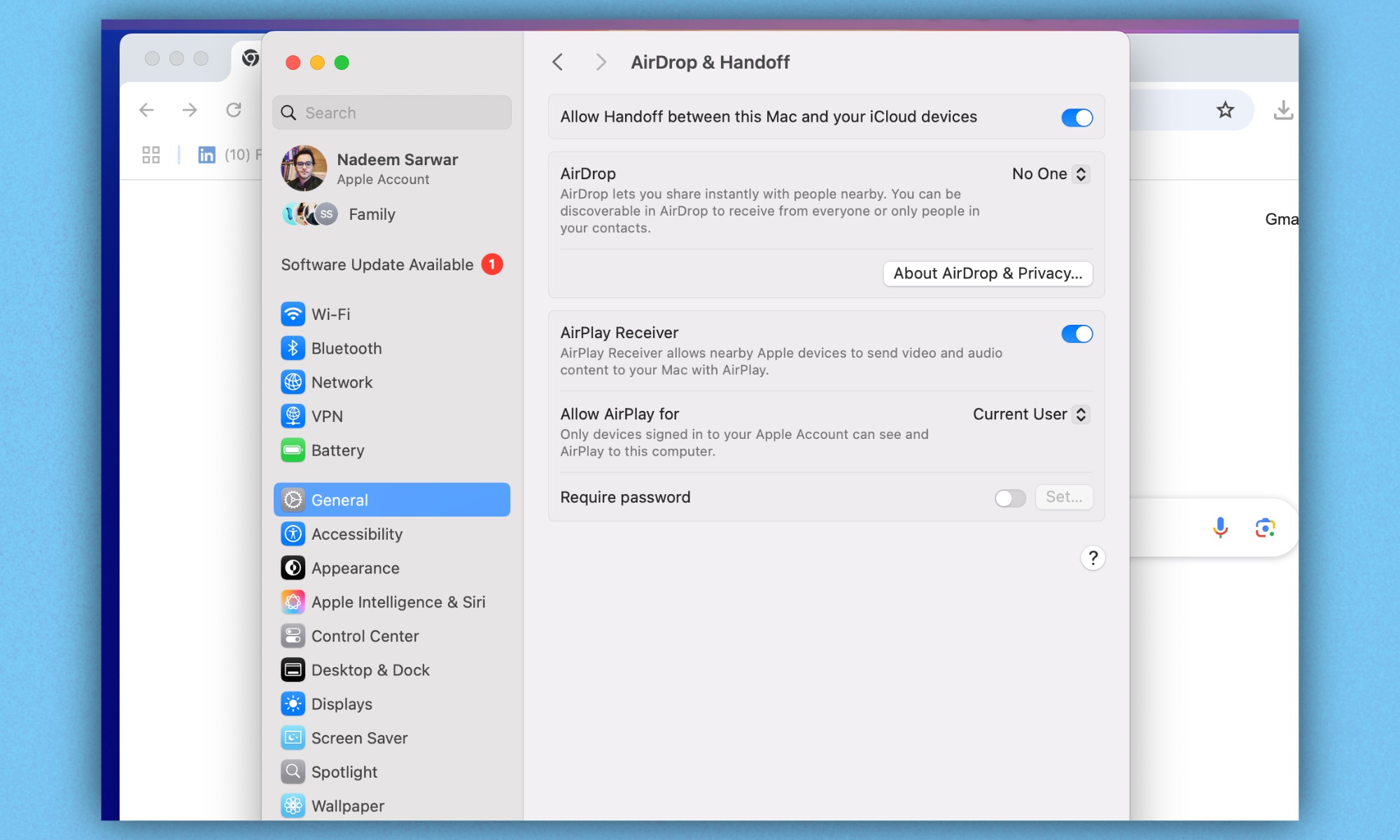

ماذا عن البث نفسه؟ هل يمكن تعطيله؟ نعم ، يمكن إيقاف تشغيله بالكامل. على جهاز iPhone و iPad ، انتقل إلى صفحة Airplay & Continuity وقم بإيقاف تشغيل تبديل مستقبل AirPlay. بدلاً من ذلك ، يمكنك اختيار السماح لـ AirPlay فقط للمستخدم الحالي ، بدلاً من إبقائه مفتوحًا للجميع في النطاق.

لمستخدمي Mac ، هذا هو المسار الذي تحتاج إلى متابعته: قائمة Apple> إعدادات النظام> عام> Airdrop & Handoff> AirPlay Receiver. لا يمكنك دائمًا تصحيح الأجهزة الأقدم أو المتوقفة ، لذلك من الأفضل التأكد من أن الآلات الموجودة في يديك قد مكنت البروتوكولات الصحيحة لتقليل المخاطر.

خلاصة القول

في مناسبات متعددة في الماضي ، أبرز خبراء الأمن العيوب في أنظمة النقل اللاسلكية ، مثل البلوتوث. لكن قابلية عدم الحصانة التي تسمح بتنفيذ رمز عن بُعد بنقرة صفر في AirPlay هي قصة تحذيرية. الرسالة واضحة.

الدرابزين الأمني من Apple صلبة ، ولكن لا يمكن اختراقها.

“ما يجعل هذا الأمر خطيرًا هو التكامل. AirPlay ليس مجرد تطبيق مستقل. إنها خدمة على مستوى النظام مدمجة في iOS و MACOS و TVOs. وبالتالي في اللحظة التي تتعرض فيها الطبقة للخطر ، يمكن للمهاجم أن يؤثر على أجهزة متعددة في وقت واحد”.

لذا ، أين يترك ذلك مستخدمًا متوسطًا ليس ذكيًا بشأن تدابير الأمان؟ حسنًا ، لقد حان الوقت لتخصيص المفاهيم وتصورات السوق. يقول كريس هيل ، كبير استراتيجيات الأمن في BeyondTrust ، إن على المستخدمين فهم المشهد التهديد بدلاً من العيش مع فكرة أن نظامًا بيئيًا معينًا أكثر أمانًا من الباقي.

ويحذر من أن “الجهات الفاعلة للتهديدات هي انتهازية ، وتبحثون عن أسهل مسار لأقل مقاومة ، وسوف يجدونها ، وفعلوا في هذه الحالة مع البث والمنقذ جواً”. خلاصة القول هي أن تبقي أجهزتك محدثة ، وتعطيل الميزات التي لا تستخدمها ، وتكون متيقظين مع الإعدادات المتعلقة بالشبكة.