هناك بعض التطبيقات لك يملك لتثبيته على كل جهاز كمبيوتر. ربما أخبرك أحد عمال التجزئة منذ حوالي عام، أو ربما عثرت أخيرًا على تطبيق بعد البحث عنه لساعات. يتم تثبيت بعض تطبيقات الكمبيوتر الشخصي على الملايين — وأحيانًا حتى المليارات — من أجهزة الكمبيوتر حتى لو لم يكن من المفترض أن يتم تثبيتها.

على مدى السنوات العديدة الماضية، أصبحت بعض التطبيقات زائدة عن الحاجة مع الميزات المتوفرة داخل Windows، في حين تم بيع تطبيقات أخرى والاستفادة منها من قبل شركات أكبر لبعض الممارسات التجارية المشبوهة. حتى أن البعض قد يعرض جهاز الكمبيوتر الخاص بك للخطر. فيما يلي أربعة تطبيقات لا تزال تستخدمها على جهاز الكمبيوتر الخاص بك، حتى لو لم يكن من المفترض أن تستخدمها، بالإضافة إلى بعض البدائل التي يجب مراعاتها.

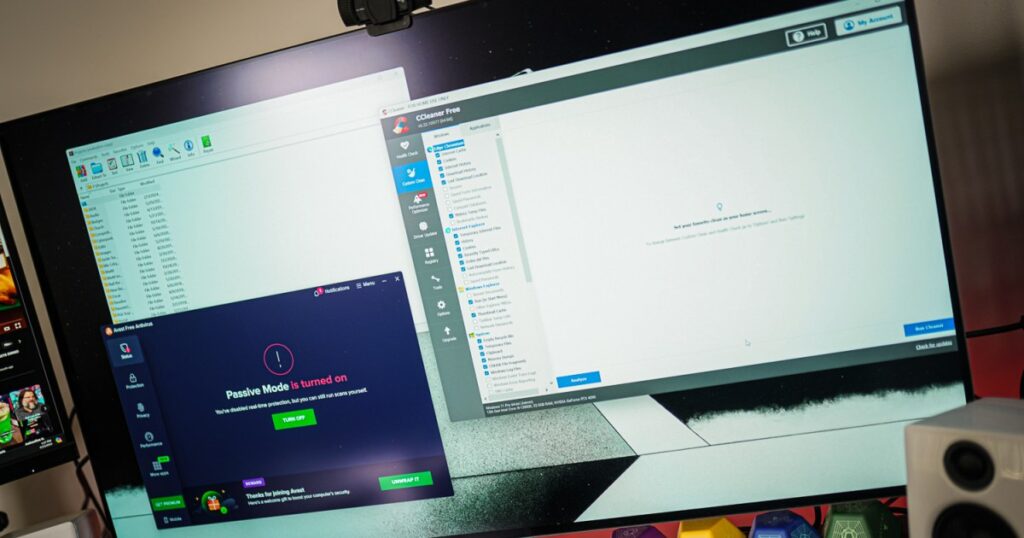

كلنر

إذا كان هناك تطبيق واحد أراه عالميًا تقريبًا على أجهزة الكمبيوتر، فهو CCleaner. تدعي الأداة أن لديها 5 ملايين عملية تثبيت أسبوعيًا وتقوم بتنظيف أكثر من 35 مليون جيجابايت من مساحة القرص كل شهر. ومع ذلك، في هذه المرحلة، يعد تثبيت CCleaner على جهاز الكمبيوتر الخاص بك أكثر خطورة مما يستحقه البرنامج.

لم تتعرض الأداة المساعدة لحادث واحد، ولا اثنين، بل لثلاثة خروقات كبيرة للبيانات في السنوات الخمس الماضية، كان آخرها في أكتوبر 2023. وقد أدت هذه الخروقات إلى إضعاف بيانات الملايين من المستخدمين وسمحت للمتسللين بترك عمليات التثبيت المخترقة لـ CCleaner المثبتة على أنظمة المستخدمين. جاءت الانتهاكات بعد بيع CCleaner لشركة Avast – شركة مكافحة الفيروسات – في عام 2017، وبدأت الأداة المساعدة في تتبع بيانات المستخدم بشكل نشط، حتى عندما تم إيقاف التتبع.

لا تعتبر خروقات البيانات مفاجئة بالنسبة للبرامج التي تم تثبيتها على مليارات أجهزة الكمبيوتر الشخصية. المشكلة هي أن CCleaner لا يفعل الكثير. يمكنك إدارة بيانات المتصفح الخاص بك من خلال متصفحك، وتنظيف السجل الخاص بك ليس شيئًا يجب القيام به. في الواقع، كانت مايكروسوفت تحذر من منظفات التسجيل مثل CCleaner منذ ما يقرب من عقد من الزمن. وكما قال بعض خبراء الأمن: “إن منظفات السجل لا تحل المشكلات. إنهم يخترعونها.”

ليس لدى CCleaner فائدة كبيرة في أجهزة الكمبيوتر الحديثة. قد يؤدي تنظيف السجل الخاص بك إلى حدوث مشكلات، كما أن إزالة الملفات غير المرغوب فيها أمر سهل بنفس القدر في متصفحك. نظرًا للسنوات القليلة المضطربة التي مرت بها CCleaner، فمن الأفضل تركها بدون تثبيت.

أفاست/نورتون/AVG

أقوم بتجميع ثلاثة من أكبر الأسماء في مجال مكافحة الفيروسات هنا لأنهم جميعًا جزء من نفس الشركة الآن. أدوات مكافحة الفيروسات المفترضة هذه كانت في الأساس برامج تجسس، ولا تحتاج إلى أن تصدق كلامي. في فبراير من هذا العام، فرضت لجنة التجارة الفيدرالية غرامة قدرها 16.5 مليون دولار على شركة Avast لقيامها بجمع بيانات المستخدم وبيعها أثناء التظاهر بأنها أدوات أمنية.

تبدأ القصة هنا في عام 2019 عندما قامت Google بإزالة ملحقات المتصفح لـ Avast وAVG. لن تقوم هذه الإضافات بتتبع المواقع التي كنت تزورها فحسب، بل ستتتبع أيضًا سلوكيات محددة في متصفحك. وكما قال مطور ملحق Adblock Plus الشهير: “إن تتبع علامات التبويب ومعرفات النوافذ بالإضافة إلى أفعالك يسمح لـ Avast بإنشاء إعادة بناء دقيقة تقريبًا لسلوك التصفح الخاص بك.”

وبعد عام واحد فقط، وجد تحقيق مشترك أجرته Motherboard وPCMag أن هذا النوع من جمع البيانات كان يحدث في برنامج مكافحة الفيروسات نفسه أيضًا. باعت شركة Avast هذه البيانات لشركة Jumpshot، وادعت أن لديها بيانات عن أكثر من 100 مليون جهاز. تضمنت هذه البيانات عمليات البحث على الويب وإحداثيات نظام تحديد المواقع العالمي (GPS) وبيانات التصفح وغير ذلك الكثير. لقد تم إخفاء هويته، لكن حكم لجنة التجارة الفيدرالية (FTC) يوضح أن مستخدمي Avast لم يكونوا على علم بجمع البيانات الذي كان يحدث خلف الكواليس.

وأنهت Avast علاقتها مع Jumpshot بعد نشر التقرير. تبقى النقطة المهمة هي أنه تم القبض على الشركة وهي تجمع بيانات المستخدم، وتم معاقبتها، ثم استمرت في القيام بذلك على أي حال من خلال برامجها. لا أريد تثبيت برامج من شركة لديها هذا النوع من الممارسات التجارية على جهاز الكمبيوتر الخاص بي.

لا تقلق من أن جهاز الكمبيوتر الخاص بك سيكون مفتوحًا للفيروسات والبرامج الضارة بدون استخدام إحدى هذه الأدوات. يعد Windows Defender، المضمن في جهاز الكمبيوتر الخاص بك، أحد أدوات مكافحة الفيروسات الأكثر فعالية التي يمكنك استخدامها. يمكن لـ Defender، إلى جانب بعض ممارسات التصفح المنطقية، أن يحافظ على جهاز الكمبيوتر الخاص بك آمنًا من تلقاء نفسه.

لاست باس

يعد LastPass أحد أكثر أدوات إدارة كلمات المرور شيوعًا، ومن السهل معرفة السبب. إنه مجاني، وليس من النوع الفاتر المجاني الذي تراه مع الكثير من التطبيقات. يمكنك تخزين عدد غير محدود من كلمات المرور، والوصول إلى الملء التلقائي، وحتى مشاركة كلمات المرور مع الآخرين، كل ذلك دون دفع سنت واحد. ومع ذلك، قد ترغب في إنفاق القليل من المال لشراء مدير كلمات مرور مختلف.

في أغسطس 2022، كشفت LastPass أنها تعرضت لاختراق البيانات. إنها ليست مثالية، لكن هذه الأشياء تحدث. المهم هو كيفية استجابة الشركة لخرق البيانات، وكان لدى LastPass الكثير من المشكلات على هذه الجبهة. في ذلك الوقت، قال LastPass إن الاختراق لم يتضمن “أي وصول إلى بيانات العميل أو خزائن كلمات المرور المشفرة”، وهي القصة التي انكشفت ببطء في الأشهر التي تلت ذلك.

أما الاختراق الثاني، باستخدام البيانات المسروقة في الأول، فقد حدث بعد بضعة أشهر. هذه المرة، تمت سرقة “عناصر من معلومات عملائنا”. وبعد شهر، تم الكشف عن أن LastPass لم يكن يقول الحقيقة الكاملة. في الاختراق، تمت سرقة بيانات العملاء بما في ذلك عناوين البريد الإلكتروني وأرقام الهواتف وعناوين IP ومعلومات الفواتير ومفاتيح التشفير.

قال أحد الباحثين الأمنيين إن تصريحات LastPass بشأن هذه المسألة كانت “مليئة بالإغفال وأنصاف الحقائق والأكاذيب الصريحة”، في حين سعى منافسه 1Password إلى اختراق LastPass حيث تمكن المتسللون من اختراق كلمة مرور رئيسية بمبلغ 100 دولار وقليل من الوقت. أصبح الوضع أسوأ عندما تم اكتشاف أن LastPass كان يخفي عمدًا صفحات الدعم الخاصة به عند الاختراق عن محركات البحث.

مع كنز البيانات الحساسة الذي تخزنه باستخدام مدير كلمات المرور، تعد الشفافية أمرًا أساسيًا. لم يرق LastPass إلى مستوى هذا المعيار من خلال اختراق البيانات، واستمر في التقليل من أهمية الحادث على مدار بضعة أشهر بينما بدأت تفاصيل جديدة في الظهور.

من جهتي، أستخدم 1Password بدلاً من ذلك. يستخدم كل من 1Password وLastPass بنية أمان “صفر معرفة”، مما يعني أنهم لا يعرفون فعليًا ما هي كلمة المرور الرئيسية الخاصة بك، ولكن 1Password يستخدم مفتاح أمان خاصًا. هذا هو المفتاح الذي يتم إنشاؤه على جهازك، وتحتاج إليه بجانب كلمة المرور الرئيسية لإعداد الخدمة على جهاز جديد. إنها تشبه إلى حد ما المصادقة الثنائية، مما يعني أنه حتى لو تعرض 1Password لخرق أمني، فلن تكون هناك طريقة للمهاجم للوصول إلى حسابك.

وينرار

لا تقلق – لن أتحدث عن الأشياء الشائنة التي كان برنامج WinRAR المحبوب الخاص بنا يفعلها تحت أنفك على مدار العقود القليلة الماضية. على عكس التطبيقات السابقة، لم يتم القبض على WinRAR في خروقات البيانات أو الممارسات التجارية المشبوهة أو الدعاوى القضائية التي تفرضها لجنة التجارة الفيدرالية (FTC). السبب وراء عدم حاجتك لبرنامج WinRAR أبسط بكثير: في عام 2024، لن تكون هناك حاجة إليه.

يدعم Windows 11 الآن أنواع ضغط الملفات الشائعة، بما في ذلك امتدادات الملفات .zip و.rar و.7z. يمكنك ضغط هذه المجلدات وفك ضغطها داخل نظام التشغيل Windows 11 دون الحاجة إلى تطبيق تابع لجهة خارجية. الاستثناء الوحيد هو الأرشيفات المحمية بكلمة مرور، وستظل بحاجة إلى برنامج مثل WinRAR لتلك الأرشيفات.

علاوة على ذلك، فإن تنزيله قد يعرضك لبعض نقاط الضعف نظرًا لأن WinRAR يعاني من كونه هدفًا كبيرًا للمهاجمين. عادةً ما يقوم المتسللون بتوزيع إصدارات مزيفة من هذه التطبيقات، على أمل خداع القائمين بالتنزيل المطمئنين من خلال نتائج البحث، وتظهر نقاط الضعف التي يستغلها المتسللون بشكل شائع. يعمل التحديث السريع دائمًا على إصلاح هذه المشكلات، ولكن لا يوجد سبب للعب لعبة whack-a-mole مع الثغرات الأمنية عندما تكون الوظيفة مدمجة بالفعل في Windows.