عمليات الاحتيال تتزايد في التردد والنطاق. ربما تعبت من القراءة عنهم. أشعر بخيبة أمل لأنني بحاجة إلى الاستمرار في الكتابة عنهم. لسوء الحظ ، لن يمسك أي منا استراحة في أي وقت قريب. من المحتمل أن تتفاقم الأمور.

عادة ، يلقي الاحتيال شبكة واسعة. كان موضوع مشترك حديثًا هو تذاكر وقوف السيارات غير المدفوعة أو الرسوم. ومع ذلك ، فإن هذه الأنواع من عمليات الاحتيال ليست من النوع الذي أشعر بالقلق أكثر من ذلك. (أنا أعيش في منطقة حضرية مع وسائل نقل عامة جيدة. ما هي السيارة؟) ما هو أكثر من ذلك هو الاحتيال الشخصية – هناك صفر في تفاصيل حياتي لخداعني. ويتم تعيين هذا النوع المتطور من المخطط على الإقلاع مع استمرار تحسين أدوات الذكاء الاصطناعي.

إنه التحذير الأول الذي يظهر عندما تحدثت إلى خبراء الأمن السيبراني في الأشهر الأخيرة. لقد أخبروني مرارًا وتكرارًا أن الذكاء الاصطناعى يقلل من عمل التركيز على أفراد محددين ، من خلال تحسين حملاتهم وأتمتة حملاتهم.

وقال بايج شافير ، الرئيس التنفيذي لشركة IRIS ، وهي خدمة حماية الهوية: “في عام 2025) ، لا شك في أننا سنرى هجمات أكثر حدة من الذكاء الاصطناعي”. “لقد رأينا بالفعل الكثير من رسائل البريد الإلكتروني التي تم إنشاؤها من AI-I-التي تبدو واقعية بشكل لا يصدق ، أو أفراد أو شركات موثوق بهم بشكل لا يصدق.”

لكن منظمة العفو الدولية تخلق أيضًا فرصًا للمحتالين لاستهداف أفراد محددين بدلاً من الاعتماد على تكتيكات أكثر عمومية. وقال شافير: “من خلال تحليل مجموعات البيانات الكبيرة ، يمكن أن تساعد أنظمة الذكاء الاصطناعي للمجرمين في تحديد نقاط الضعف النفسية (أو بعض الأفراد) أكثر عرضة لهذه الأنواع من الهجمات واستغلال تحيزاتهم الفريدة أو الاستعدادات”.

أي نوع من نقاط الضعف؟ ضع في اعتبارك هذا السيناريو الذي قدمه Abhishek Kamik ، رئيس أبحاث التهديدات في McAfee ، الذي يقول إن المزيد من عمليات الاحتيال الشخصية تشمل تلك التي تلعب العواطف القوية مثل الخوف أو اليأس: “تخيل أن تكون واحداً من 36 في المائة من الأشخاص الذين يقولون إنهم قد حصلوا على عروض عمل مزيفة ، وغالبًا ما يكونون من أجل الردود العاجلة أو العاجلة التي تبدو جيدة جدًا. نهايات يجتمع ، يمكنك النقر وينتهي التخلي عن المعلومات الشخصية. “

لا تحتاج عمليات الاحتيال المصنوعة بعناية إلى أن تكون غريبة أو مفصلة بشكل كبير. لا يزالون يشملون حيلة مجربة وحقيقية – التفكير المصرفي أو الاحتيال في بطاقات الائتمان – لكنهم يصبحون أكثر إقناعًا. يقول كاميك: “سبعة وثلاثون في المائة من الأميركيين تلقوا تنبيهات مزيفة حول القضايا المفترضة مع حساباتهم المصرفية أو بطاقات الائتمان”. “لجعل الأمور أكثر صعوبة ، يعترف اثنان من كل ثلاثة أشخاص أنهم غير واثقين من أنهم يستطيعون معرفة الفرق بين البريد الصوتي الذي تم إنشاؤه مع الذكاء الاصطناعي والآخر من شخص حقيقي.”

نعم ، تعد مكالمات الصوت Deepfake شيئًا حقيقيًا الآن – ويمكن نسجها في عمليات الاحتيال المفرطة للشخصية. أكثر من مجرد انتحال شخصية البنك الأيمن عند مطالبتك “بالتحقق” من حسابك ، فإن هذه الصقور تسير مباشرة من أجل الوداج العاطفي. يقومون بتوليف صوت شخص تحبه ، ثم يقومون بإنشاء صوت يتسول للمساعدة في وضع يائس.

مزيد من القراءة: كيف سيدمر المنتحلون من الذكاء الاصطناعي الأمن عبر الإنترنت في عام 2025

لحسن الحظ ، على الرغم من هذا التطور المتزايد ، لا يزال بإمكانك حماية نفسك. تتمثل الخطوة الأولى في معرفة أن المحتالين يريدون أموالك – وأنهم سيتابعون ذلك من خلال هجمات التصيد التي تسرق معلومات تسجيل الدخول الخاصة بك ، وتسجيل كل ما تفعله (بما في ذلك التوقيع على حسابات مالية) ، وبرامج الفدية التي تتيح لهم ابتزازك ، بالإضافة إلى خداعك في دفع فواتير مزيفة والتبرع بالمعاداة غير المستقرة.

يتمثل الإجراء الوقائي الكبير الثاني في التوقف دائمًا والنظر في صحة التنبيهات التي تتلقاها. إذا تلقيت إشعارًا حول خرق البيانات ونصحت بإعادة تعيين كلمة المرور الخاصة بك ، فيمكن أن يكشف بحث Google السريع عما إذا كان ذلك في الأخبار. تأخرت الحزمة الخاصة بك؟ يجب أن يوضح لك حسابك على الإنترنت حالة الحزمة. دعا البنك قول أن حسابك قد تم تجميد؟ قم بتسجيل الدخول (أو اتصل بالرقم على بياناتك) والتحقق.

هذا يمكن أن يبدو الكثير من العمل ، ويمكن أن يكون كذلك. أجد أنه من الأسهل اتباع نهج شامل بحذر: أذهب مباشرة إلى المصدر. خرق البيانات؟ أفتح علامة تبويب جديدة ، وتسجيل الدخول ، وتغيير كلمة المرور الخاصة بي. الحزمة متأخرة؟ أنا أتعامل مع بريدي الإلكتروني لمعرفة ما إذا كنت أتوقع بالفعل شحنة. تم تجميد الحساب المصرفي؟ أدعو الرقم على بياناتي التي أطلقتها قوة ألف شمس.

هل هذا عمل أكثر بقليل من استخدام الروابط المقدمة في بريد إلكتروني؟ قليلا. لكن الأمر أقل تفكيرًا بالنسبة لي في الأيام المزدحمة.

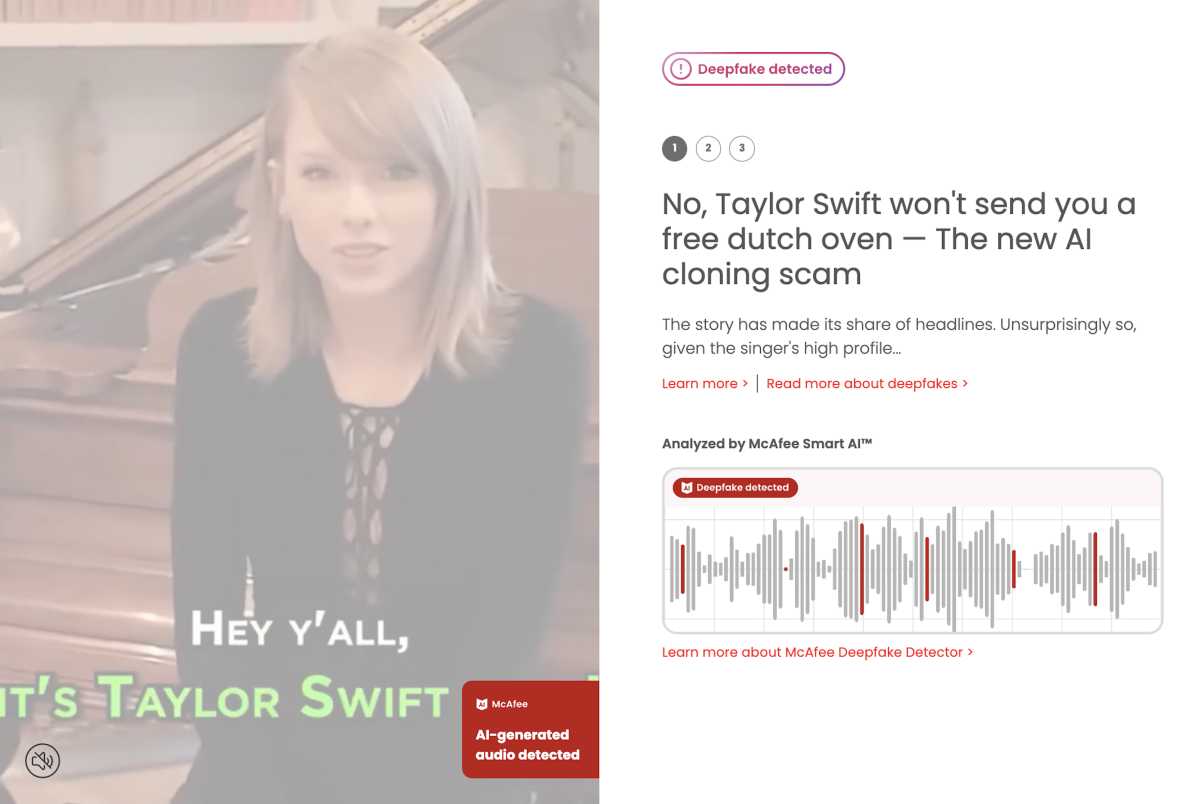

كنسخة احتياطية ، يمكنك أيضًا البحث عن برنامج الأمان. تحصل برامج مكافحة الفيروسات المستقلة على لقطة منظمة العفو الدولية في الذراع. تستخدم شركات مثل Norton و McAfee و Bitdefender وغيرها من الذكاء الاصطناعي لاكتشاف عملية الاحتيال بشكل أفضل ، بما في ذلك DeepFakes. هذا المستوى من الدفاع ليس مقاومًا للرصاص حتى الآن – وليس بالطريقة الشاملة التي يوقف فيها برنامج مكافحة الفيروسات البرامج الضارة – ولكنه يتجه بشكل مطرد.

يستهدف المحتالون التفاصيل العادية لحياتنا ، على أمل ألا يولي أحد عن كثب اهتمامًا كافيًا. والآن بعد أن عرفت أنه من الأسهل بالنسبة لهم أن يضعفوا أهدافهم حقًا ، أعرف أيضًا أن أكون أكثر يقظة. نعم ، أنت وأنا بطاطا مقلية صغيرة. لكن ما حصلنا عليه في البنك كبير بالنسبة لنا – ويستحق الحراسة.