ذات مرة ، يمكنك أن تفترض أنك كنت آمنًا على الإنترنت ، طالما كنت حريصًا. لكن هذا تغير. من خلال عدم وجود خطأ خاص بك ، يمكن أن تتسرب بياناتك ، ويمكن أن تتعرض كلمات المرور الخاصة بك للخطر ، ويمكنك أن تقع فريسة بسهولة أكبر في البرامج الضارة.

في عام 2025 ، يجب أن تفترض أن الهجمات عبر الإنترنت شائعة. إن الارتفاع المستمر في استخدام الذكاء الاصطناعي يسرع فقط سرعتهم وتطورهم ، وهذا التحول لن يتباطأ.

للمساعدة ، حددنا سابقًا 10 تعديلات أمان بسيطة تمنعك من التعرض للاختراق. ولكن إذا لم يكن من الواضح ما هو البرنامج أو الترس لتسليح نفسك بشكل عام ، وليس للقلق ، فإن القائمة أدناه تخبرك بالأساسيات التي أوصي بها للحماية الواسعة.

مكافحة الفيروسات

كما ذكر أعلاه ، حتى لو كنت حريصًا ، فإن إمكانية التعرض لمواقع التصيد والبرامج الضارة والبرامج الفدية والتهديدات الأخرى أعلى من أي وقت مضى. لذا فإن وجود برنامج جيد لمكافحة الفيروسات في ظهرك أمر حيوي.

على المستوى الأساسي ، يجب أن يكون لديك مجموعة مكافحة الفيروسات في Windows Security المدمجة من Microsoft. (وهو ما يجب أن يكون ، طالما أنك لم تعفيها مع إعداداتها.) في هذه الأيام ، يمكن الوثوق بحماية مكافحة الفيروسات من Microsoft وتعمل بشكل غير مخفي في الخلفية.

يقدم برنامج مكافحة الفيروسات المدفوع مثل Norton 360 Deluxe (اختيارنا المفضل الحالي لمكافحة الفيروسات) يد مساعدة إضافية. إنه يبسط الفروع الأوسع للدفاع الأمني من خلال توفير ميزات إضافية مثل مراقبة الويب Dark وخدمة VPN ومدير كلمة المرور ، ثم دمجها في واجهة واحدة.

مدير كلمة المرور

سواء أكان جزءًا من جناح مكافحة الفيروسات أو خدمة مستقلة ، فإن مدير كلمة المرور ضروري لتتبع تسجيلات دخول فريدة من نوعها عبر الويب. ولكن بنفس القدر من الأهمية ، يمكنهم المساعدة في تقليل مقدار بياناتك الشخصية التي يتم حفظها عبر الويب.

على سبيل المثال ، بدلاً من السماح لمواقع التسوق الفردية بالحفاظ على معلومات بطاقة الائتمان الخاصة بك أو العنوان الفعلي في الملف ، يمكنك الحفاظ على الخصوصية (والأمان) عن طريق تخزين هذه التفاصيل في مدير كلمة المرور. ستكون أقل عرضة لخطر الاحتيال الأساسي إذا حصل شخص ما على وصول غير مصرح به إلى حسابك (لا توجد قدرة على استخدام بطاقة الائتمان الخاصة بك لشراء الأشياء) ، أو عمليات الاحتيال المخصصة بناءً على البيانات التي تم تسربها من خلال الاختراقات.

أبسط خيار هو مديري كلمة المرور التي تقدمها Google أو Apple ، على الرغم من أن Google لديها ميزة بسبب توفرها على المزيد من الأنظمة الأساسية. أثناء وجودهم على الجانب الأساسي ، قطعوا شوطًا طويلاً ، ويعملون بشكل جيد لمكافحة إغراء استخدام كلمات المرور الضعيفة (أو ما هو أسوأ ، إعادة استخدامها).

يفتح الترقية إلى خدمة مستقلة مثل Bitwarden أو Dashlane المزيد من الميزات ، مثل مشاركة كلمة المرور غير المقيدة ، وقوات المشتركة للعائلات ، والوصول الطارئ ، ومراقبة كلمات المرور المعرضة للخطر. الخدمتان المبين هنا هما أفضل اختياراتنا لأفضل مدير كلمة مرور مجانية وأفضل مدير كلمات مرور ، على التوالي ، ولكن يمكنك الاطلاع على توصياتنا الكاملة لمزيد من الخيارات.

تطبيق المصادقة ثنائي العوامل

في هذه الأيام ، تريد أكثر من مجرد كلمة مرور وحيدة بينك وبين ممثل سيء. تضيف المصادقة ثنائية العوامل (المعروفة أيضًا باسم المصادقة متعددة العوامل) نقطة تفتيش ثانية إلى مسحها قبل أن تتمكن من الوصول إلى حساب-مما يعني أنه حتى إذا قام المتسلل بسرقة أو استنتاج كلمة المرور الخاصة بك ، فلن يكون لديهم جميع المعلومات اللازمة لتسجيل الدخول بنجاح.

إذا كان لديك الخيار ، فإن الطريقة البسيطة لاستخدام 2FA هي من خلال رموز لمرة واحدة تم إنشاؤها التطبيق. إنها أكثر أمانًا من الرموز المرسلة عبر الرسائل النصية (SMS) ، والتي لديها خطر من اعتراضها. تحظى Authy بشعبية بين موظفينا ، حيث يمكنك استخدامها عبر منصات متعددة ، والحد من الوصول إلى الأجهزة الجديدة ، وتقييد الوصول إلى التطبيق باستخدام دبوس أو مصادقة بيومترية.

يعد Google Authenticator أيضًا بديلًا آخر ، على الرغم من أنه ليس كامل الميزة تمامًا ويتطلب حساب Google لدعم رموزك إلى السحابة. من أجل أكثر حذرًا ، يسمح لك Aegis و Raivo بتخزين رموزك محليًا على جهازك (على الرغم من أنك ستحتاج إلى احتياطي ، في حالة تعزز هاتفك في الغبار).

على الرغم من أنه يمكنك تخزين رموز 2FA في مدير كلمة المرور ، إلا أنني أوصي بتطبيرين منفصلين – فقط على فرصة إيقاف الخسارة الخاصة بك ، لن يحصل المهاجم على إمكانية الوصول الكامل إلى جميع حساباتك.

هاتفك (أو الكمبيوتر الشخصي)

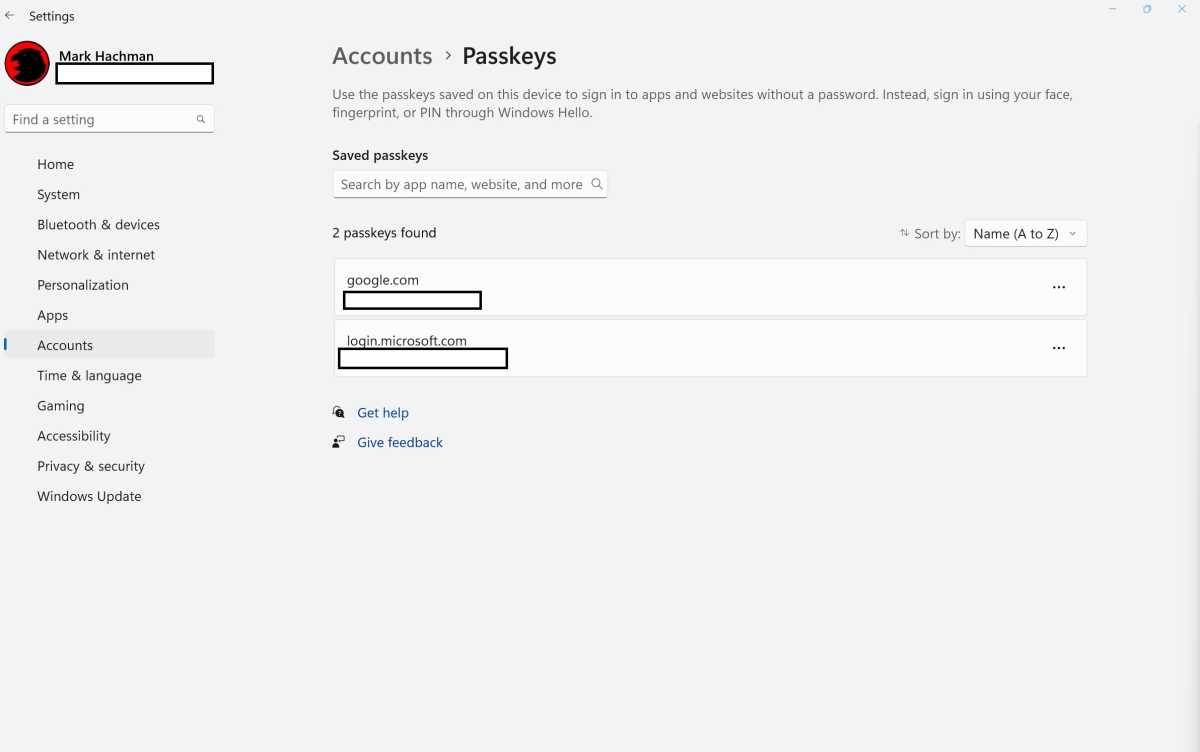

نعم ، ما لديك في جيبك (أو على مكتبك) يمكن أن يكون أداة أمان قوية. إذا كنت تكره كلمات المرور و 2FA ، فيمكنك استخدام هاتفك أو الكمبيوتر الشخصي لتسجيل الدخول إلى حساباتك بطريقة مختلفة – مفهومات Via.

المفاتيح سريعة وسهلة ويمكن القول أبسط من كلمات المرور. ليس عليك حفظها – أنت فقط حفظ مفتاح المرور على جهازك. بالإضافة إلى ذلك ، فإنها مرتبطة بالجهاز الذي قمت بتخزينه عليها ، لذلك لا يمكن سرقتهم واستخدامهم من قبل المتسللين بالطريقة التي يمكن أن تكون كلمات المرور. وكل ما تحتاجه هو المصادقة البيومترية أو الدبوس للترخيص لاستخدام مفتاح Passkey.

تدعم الأجهزة المحمولة وأجهزة الكمبيوتر على حد سواء مفاتيح الممرات – يمكنك حفظها على هاتفك أو الكمبيوتر الشخصي أو كليهما. يتم إنشاؤها بشكل فريد لكل جهاز ، ولكن يمكنك إنشاء أكبر عدد ممكن من موقع الويب.

للأسف ، ليس كل موقع أو خدمة يدعم مفاتيح الممرات حتى الآن. العديد من الأشياء الرئيسية ، مثل Google و Apple و Microsoft و Facebook و Best Buy و Target وما إلى ذلك ، ولكن لا يزال التكامل ينشر عبر الويب. لذلك بالنسبة لتلك المواقع الأخرى – ستظل ترغب في استخدام التحرير والسرد من كلمة المرور الجيدة + 2FA.

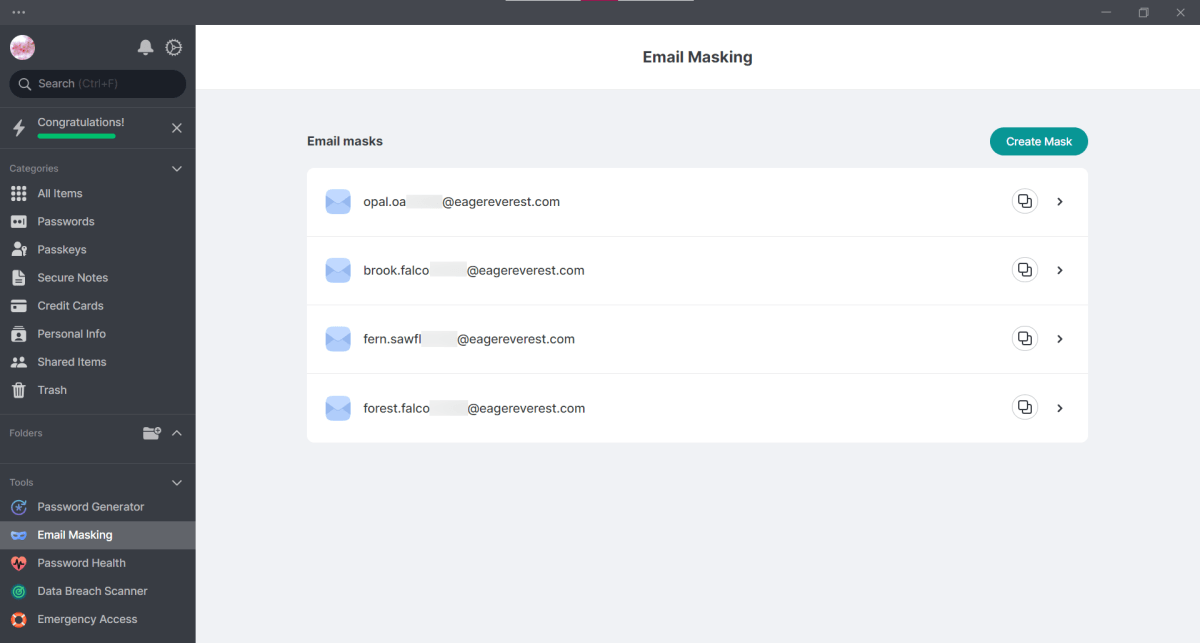

أقنعة البريد الإلكتروني

أنت تعرف استخدام كلمات مرور فريدة (وقوية) لحساباتك. لكن أسماء المستخدمين الفريدة العشوائية أصبحت الآن فكرة جيدة أيضًا.

مع كل انتهاكات البيانات ، فإن حشو بيانات الاعتماد بالكاد يعمل للمهاجم. إنهم فقط يقومون بتوصيل اسم المستخدم المعتاد (أو عنوان البريد الإلكتروني) إلى نماذج تسجيل الدخول ، إلى جانب كلمة المرور المسروقة ، ومعرفة ما يتطلب.

يمكن لمدير كلمة المرور الجيدة إنشاء أسماء مستخدمين فريدة لك. بالنسبة للمواقع التي تستخدم عناوين البريد الإلكتروني كمستخدم المستخدم الخاص بك ، ستقوم خدمة إخفاء البريد الإلكتروني بإنشاء عناوين بريد إلكتروني يمكن التخلص منها تتم إعادة توجيهها إلى حسابك الرئيسي.

تختلف أقنعة البريد الإلكتروني عن الأسماء المستعارة للبريد الإلكتروني الذي تقدمه Gmail و ProtonMail ، مما يتيح لك إضافة نص إضافي بعد اسم المستخدم الخاص بك (على سبيل المثال ، اسم المستخدم[email protected]). هذه الاختلافات العنوان ، على الرغم من أنها مفيدة لتصفية الرسائل الواردة ، لا تمنحك خصوصية حقيقية. من السهل استنتاج عنوان البريد الإلكتروني الحقيقي.

توجد مواقع إخفاء البريد الإلكتروني المجانية – تتيح لك DuckDuckgo إنشاء أكبر عدد تريده بينما تقدم Firefox Relay خمسة أقنعة مجانية. بالنسبة للخيارات المدفوعة ، يمكن للمشتركين في Apple Icloud+ الوصول إلى ميزة إخفاء البريد الإلكتروني الخاصة بي ، بينما يقدم SimpleLogin مجموعة واسعة من الميزات (بما في ذلك التكامل مع مديري كلمة المرور مثل Bitwarden و ProtonPass). حدد مقدمي خدمات البريد الإلكتروني مثل FastMail يقدمون أيضًا بريدًا إلكترونيًا ملثمين كميزة متكاملة.

إذا كنت على ميزانية ، على الأقل فكر في أقنعة البريد الإلكتروني لحساباتك الأكثر حساسية (مالية ، طبية ، إلخ).

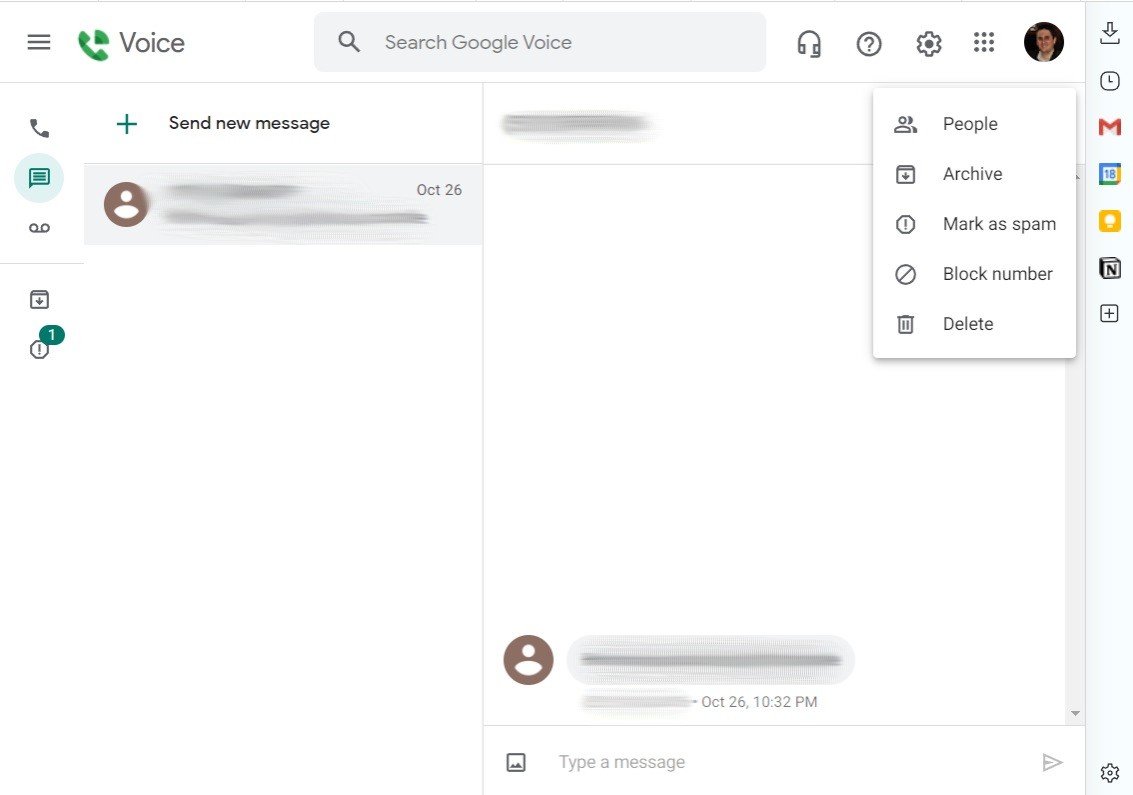

مكافأة اختيارية: رقم صوت Google

ليس كل موقع ويب يدعم الرموز المستندة إلى البرامج للمصادقة ثنائية العوامل. يدعم بعض رموز الرسائل القصيرة فقط ، والتي ليست آمنة. (البنوك هي أسوأ المجرمين.) يعرف المتسللين ذلك ، مما يعني أنهم يلجئون أحيانًا إلى Sim Raming لسرقة الرموز.

لخفض هذا المخاطر ، يشارك بعض الأشخاص فقط رقم هاتفهم الحقيقي مع خدمات قيمة أو حساسة مثل المؤسسات المالية والطبية. لكل شيء آخر ، يقدمون رقم Google Voice الخاص بهم – خدمة متاحة لأي شخص لديه حساب Google شخصي. يمكنك الحصول على رقم هاتف مقره الولايات المتحدة يمكنك استخدامه للمكالمات والنصوص من خلال موقع الويب الخاص بمكتب Google أو تطبيقات الهاتف المحمول. يمكنك أيضًا إعادة توجيه أي مكالمات إلى رقمك الحقيقي. لا أحد يعلم أنه ليس الرقم الصادر عن شركة الهاتف الخلوي الخاص بك.

لماذا لا يفعل العكس؟ لن ترسل العديد من البنوك 2FA رموز لمرة واحدة إلى رقم VoIP ، لذلك لا تتأهل أرقام صوت Google. إنه لأمر مؤسف أيضًا ، نظرًا لأن أرقام Google Voice لا يمكن أن تكون مغطاة.