جدار الحماية هو واحد من أهم ميزات الأمان في بيئة الكمبيوتر.

بالمعنى الكلاسيكي ، يتم إعداد جدار الحماية على جهاز ، مثل الكمبيوتر الذي يفي بمهمة واحدة محددة بشكل ضيق – تلك الموجودة في الشركات والسلطات العامة والمؤسسات العلمية ، على سبيل المثال. يراقب جدار الحماية من هذا النوع العلاقة بين شبكتين ، مثل الشبكة المحلية الداخلية والإنترنت ، لمنع الوصول غير المصرح به.

هناك أيضًا جدران حماية شخصية مثل تلك التي تم تكوينها مسبقًا في Windows ، أو متوفرة كحل مجاني أو كحل برمجي مدفوع.

على عكس جدار الحماية الكلاسيكي ، لا يحمي جدار الحماية الشخصي شبكة كاملة ، ولكن فقط الكمبيوتر الفردي الذي يتم تثبيته عليه. إنه الحاجز الذي يمنع أي عناصر ضارة من الوصول إلى الملفات التي قمت بتخزينها محليًا.

جدار حماية Windows

تستدعي Microsoft جدار حماية Windows المدمج بجدار حماية Windows Defender. هذا هو أهم شيء يجب معرفته عن جدار حماية المدافع:

نظرًا لأن تكوين جدار الحماية أمر معقد ويتطلب الكثير من المعرفة السابقة من المستخدم ، فقد حددت Microsoft ثلاث تكوينات قياسية لجدار الحماية للمدافع.

أي من هذه يتم تنشيطه يعتمد على ملف تعريف الشبكة المحدد.

إذا قمت بتحديد ملف التعريف العام في إعدادات Windows ضمن “الشبكة والإنترنت” ، فإن Windows يقوم بإيقاف الكمبيوتر من العالم الخارجي. في هذه الحالة ، لا يمكن العثور على الكمبيوتر على الشبكة ولا يمكن مشاركة الملفات والطابعات مع مستخدمين آخرين.

ومع ذلك ، إذا قمت بتعيين الملف الشخصي الخاص ، فيمكنك مشاركة المجلدات والملفات والطابعات مع الآخرين واستخدام التطبيقات للاتصال الداخلي.

يوفر Windows أيضًا ملف تعريف مجال للشبكات المهنية.

جدار حماية Windows في الممارسة العملية

ينشط جدار حماية Windows فورًا بعد تثبيت نظام التشغيل وتحليل جميع حزم البيانات الواردة لتحديد ما إذا كان قد تم طلبها من قبل أحد.

وهذا ما يسمى تفتيش الحزم الحكومية (SPI) ، وبالتالي فإن جدار الحماية من Windows عبارة عن جدار حماية مفتاح حزم.

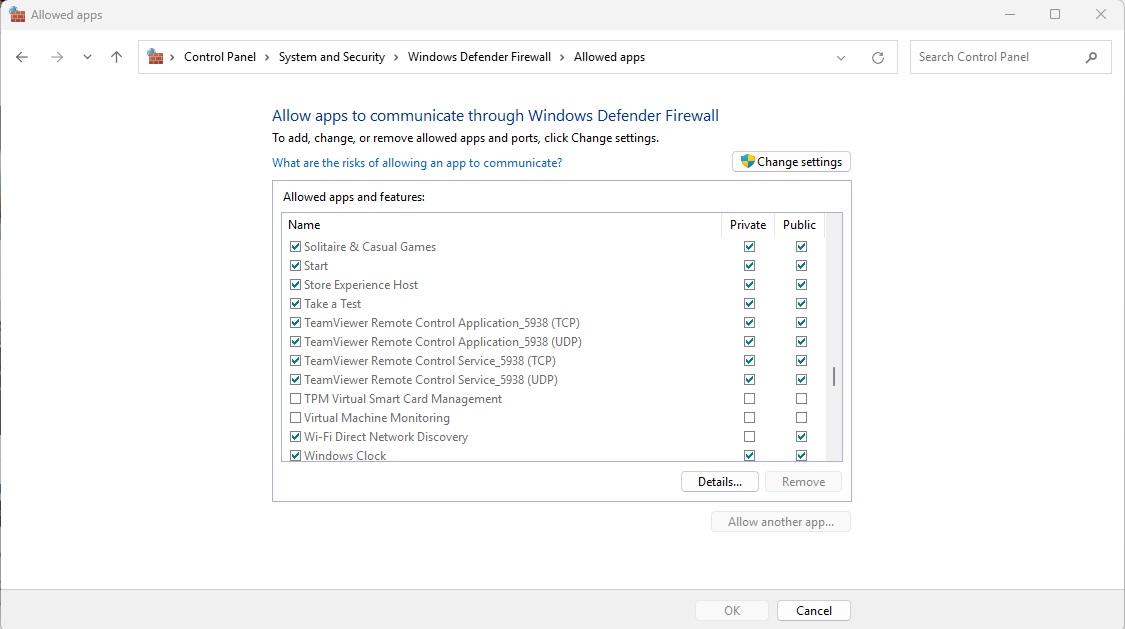

ومع ذلك ، فإن برامج مثل Facebook Messenger أو أدوات الصيانة عن بُعد مثل TeamViewer لن تعمل إذا لم يتمكنوا من تلقي رسائل أو مكالمات غير مرغوب فيها. عندما يتم تثبيتها خلف جدار الحماية ، فإنهم يفتحون منفذًا واحدًا أو أكثر من المنافذ التي يتلقون من خلالها رسائل واردة.

كما أنها تخصيص إعدادات جدار الحماية الأخرى. إعادة التعديل من قبل المستخدم ليست ضرورية.

حكم على جدار الحماية المدافع

يحمي جدار الحماية من Windows الكمبيوتر من البرامج الضارة التي تسلل إلى جهاز كمبيوتر آخر ويريد الآن الانتشار عبر الشبكة. لذلك يوصى بشدة بعدم إلغاء تنشيطه.

ومع ذلك ، على الأقل في الإعداد الافتراضي ، لا يمكنه منع البرامج الضارة التي تمكنت من إصابة كمبيوتر واحد من محاولة نشره إلى أجهزة كمبيوتر أخرى. يمكن لطلبات جدار الحماية المتخصصة القيام بذلك بشكل أفضل.

جدران الحماية من مصنعي الطرف الثالث

إذا كنت تسافر كثيرًا واستخدمت دفتر الملاحظات الخاص بك للاتصال بشبكات LAN و WLAN الخاصة بالأشخاص الآخرين ، فلن تتمكن من السيطرة بشكل طبيعي على إعدادات جهاز التوجيه.

في هذه الحالة ، نوصي باستخدام جدار حماية طرف ثالث. يستخدم جدار الحماية Comodo ، الذي يتم بيعه كجزء من حزمة أمان الإنترنت Comodo ، على نطاق واسع. لسوء الحظ ، لا يمكن تثبيت الحزمة إلا ككل ، ويشمل الإعداد أيضًا برنامج Comodo Antivirus.

بمجرد اكتمال التثبيت ، انقر فوق أيقونة الدرع المسمى “الحماية” على الجانب الأيسر وانقر على “جدار الحماية” في النافذة التالية.

يمكنك بعد ذلك حظر أو السماح للتطبيقات بالاتصال بالإنترنت ، يمكنك حظر الاتصالات الواردة عبر كتل المنافذ أو الإبلاغ عنها ، يمكنك إدارة اتصالات الشبكة والاتصالات النشطة بالإنترنت.

إذا كنت مسافرًا وفي WLAN أجنبي ، على سبيل المثال ، يُنصح بإخفاء الموانئ والسماح فقط للتطبيقات التي تحتاجها بالفعل.

في بعض الحالات ، قد تحتاج إلى السماح لعدة ملفات للبرامج بالوصول إلى الإنترنت. يمكنك في كثير من الأحيان العثور على معلومات حول هذا من الشركة المصنعة أو في منتديات المساعدة على الإنترنت.

تتطلب أجهزة الكمبيوتر المحمولة وظيفة حماية أكثر شمولاً من أجهزة الكمبيوتر الثابتة. يوصى بتكوين جدار حماية أكثر قابلية للتكوين والميزات من شركة تصنيع طرف ثالث لهم.

صندوق الرمل للعزلة

صناديق الرمل هي مكون من جدران الحماية الشخصية. تحت “الحماية” ، يمكنك الوصول إلى وظيفة رمل Comodo ، والتي تسمى “الاحتواء” هنا. يتم استخدام صندوق الرمل لتشغيل التطبيقات الفردية المحددة في منطقة ذاكرة مغلقة حيث لا يمكن أن تسبب أي ضرر لبقية الكمبيوتر.

في صندوق الرمل ، على سبيل المثال ، يمكن تنفيذ ملفات exe التي تم تنزيلها المشبوهة والبرامج الأخرى دون أن يقلق المستخدم بشأن اصطياد الفيروس.

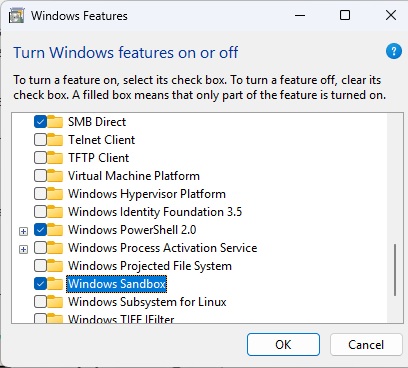

يحتوي Windows Pro أيضًا على صندوق رمل ، ولكن عليك تنشيطه أولاً. (غير متوفر لنظام التشغيل Windows Home.) للقيام بذلك ، افتح لوحة التحكم والانتقال إلى “البرامج والميزات” في عرض الأيقونة. في النافذة التالية ، انقر فوق “تمكين أو تعطيل ميزات Windows” ، ثم قم بالتمرير لأسفل ، وقم بتخصيص المربع بجوار “Windows Sandbox”.

بعد التأكيد مع “OK” ، يقوم Windows بتثبيت بعض الملفات ثم إعادة التشغيل. بعد تسجيل الدخول ، سترى نافذة مع سطح مكتب Windows الثاني. لاختبار البرامج هناك ، يمكنك نسخها إلى صندوق الرمل باستخدام الحافظة.

يمكنك إغلاق نافذة صندوق الرمل مثل أي نافذة أخرى. لفتحه مرة أخرى ، أدخل صندوق رمل Windows في حقل البحث في شريط المهام واضغط على Enter.

مزيد من القراءة: كن آمنًا! كيف قمت بإعداد “كمبيوتر جنون إلى جنون بجنون العظمة” مع صندوق رمل Windows لتصفح الويب المحفوف بالمخاطر

جدار الحماية المهني للاستخدام المنزلي

عادة ما تعمل جدران الحماية المهنية على الأجهزة ، أي أجهزتها الخاصة ، وبالتالي تكلف عدة آلاف من الدولارات.

ومع ذلك ، هناك خيار أرخص: يتوفر IPFIRE المجاني مفتوح المصدر IPFIRE لـ Raspberry PI من الإصدار 4B مع ذاكرة الوصول العشوائي 1GB وأكثر من ذلك.

يمكن للبرنامج حماية الشبكات بأكملها من العالم الخارجي ، وسهلة الاستخدام ، وحتى يوفر نظامًا اختياريًا للكشف عن التسلل (IDS) يراقب التغييرات التي تسببها البرامج الضارة عادة. مع معرفات ، ومع ذلك ، يجب أن يكون توسيع الذاكرة 4 جيجابايت أو أكثر.

ظهرت هذه المقالة في الأصل على PC-WELT Sister Publication وتم ترجمتها وتوطينها من الألمانية.