لدي أخبار سيئة للجميع مع كلمات مرور ضعيفة. يمكن للمتسلل تخمين كلمات مرور عشوائية أجمل في نفس مقدار الوقت الذي يستغرقه مشاهدة فيلم.

اتضح عندما تضع بطاقة رسومات المستهلك السريعة الأكثر وحشية في مهمة كلمات مرور 8 أحرف من 8 أحرف ، حيث يمكن أن تكسر سلسلة أرقام فقط في 3 ساعات.

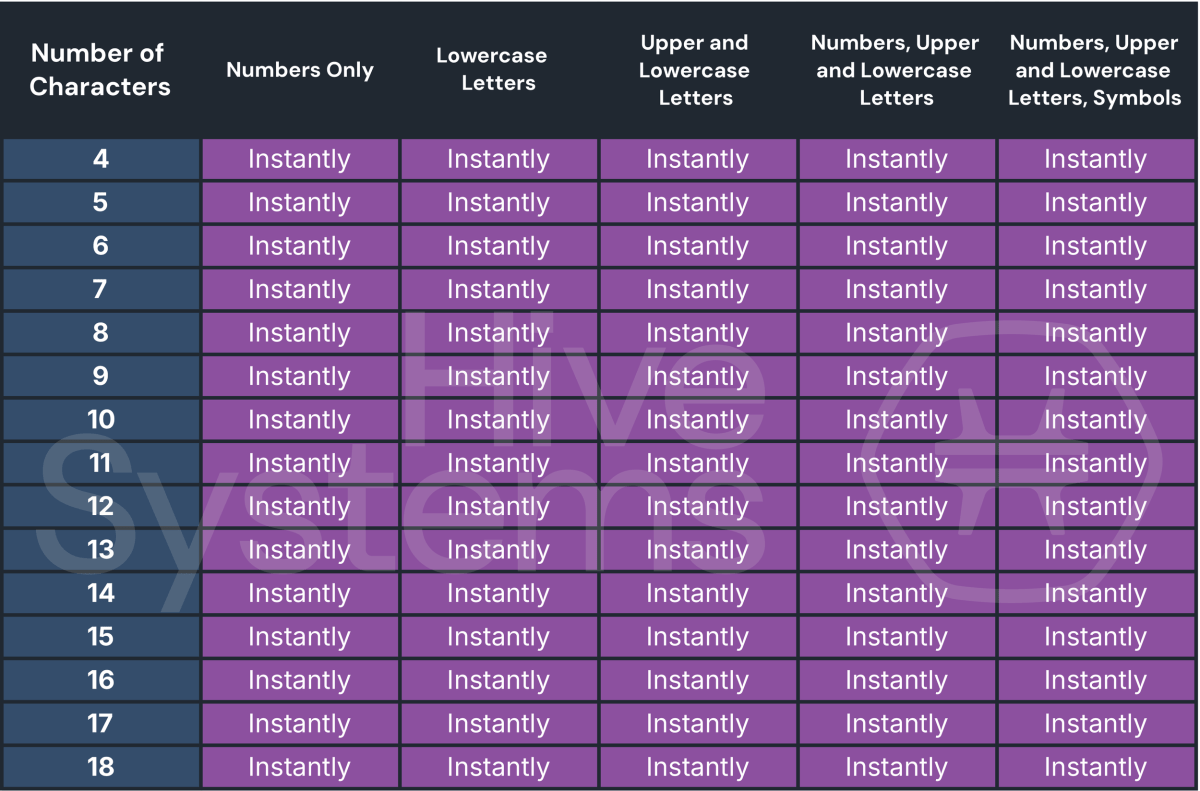

هذا هو اكتشاف أنظمة Hive ، وهي شركة للأمن السيبراني مقرها في فرجينيا ، كجزء من البحث الذي دخل في جدول كلمة المرور لعام 2025. (نصيحة القبعة إلى Hothardware لاكتشاف الأخبار.) يوضح المخطط مدى سرعة “ميزانية المستهلك” التي يمكن أن تحكي كلمات كلمات مرور ذات أطوال مختلفة (4 إلى 18 حرفًا) والتراكيب (على سبيل المثال ، الأرقام فقط ، الأحرف الصغيرة ، الأحرف الكبيرة والصغيرة ، إلخ).

وفي الواقع ، تعني “ميزانية المستهلك” اثنا عشر RTX 5090S سباق للكشف عن كلمة المرور الخاصة بك ، وليس فقط واحد. لكن بالنظر إلى عمل واحد فقط مذهل بالفعل بما فيه الكفاية.

في هذه الأيام ، تعد كلمة المرور المكونة من 8 أحرف هي الحد الأدنى الافتراضي عبر غالبية مواقع الويب. أي شخص تمسك بهذا الأساس وهرع على لوحة المفاتيح الخاصة بهم معرض لخطر كبير للحصول على اختراق.

وعلى الرغم من أن تعقيد كلمة المرور يحسن الموقف ، مع تحول ساعات إلى أشهر وسنوات وحتى الألفية الكاملة أثناء توسيعك ، فإنه لا يوفر لك الخطر تمامًا.

لأن هذا هو ما يبدو عندما تضع عرضًا قدره 30،000 دولار من طاقة بطاقة الرسومات (أعطي أو تأخذ ، اعتمادًا على طراز RTX 5090 الذي تم اختياره بواسطة هاكرنا الافتراضي):

يمكن تصدع كلمة مرور المكونة من 8 أحرف مكونة من أرقام فقط على الفور ، وأحرف صغيرة في 3 أسابيع. وتذكر ، هذا عشوائي أحرف صغيرة ، وليس كلمة. إذا اخترت كلمات يمكن العثور عليها في القاموس أو سُرقت في خرق ، فقد انتهت اللعبة على الفور.

عادةً ، إذا كنت لا تستخدم مدير كلمة المرور ، فمن المحتمل أن تحتفظ بكلمات المرور الخاصة بك بأكبر قدر ممكن ، إن لم تكن إعادة استخدام بعضها. نأمل ألا يكون أي ترتبط بحساباتك المالية – والسبب في أن الاستثمار الذي يبلغ 30 ألف دولار+ لا شيء للمتسلل يستخدم هذا النوع من الهجوم.

وإذا كنت تنظر إلى الجدول الذي يوضح عمل 12x RTX 5090s ، تفكر ، “حسنًا ، من الذي ينتظر سنوات من أي وقت مضى لكسر كلمة المرور؟” في الواقع ، قد لا يحتاج المتسلل إلى الانتظار على الإطلاق. أجرت أنظمة Hive أيضًا تحليلًا لمدى السرعة التي يمكن أن تتقدم بها الغاشمة إذا تم إعطاء المهمة لمنظمة العفو الدولية.

(هذا ليس جيدًا.)

عندما تضع أجهزة على مستوى المؤسسة على الوظيفة ، يمكن لبطاقات الرسومات التي تدربت chatgpt-3 تخمين كلمة مرور مكونة من 8 أحرف مصنوعة من الأحرف الصغيرة في ساعة واحدة. الأجهزة التي دربت chatgpt-4؟ 43 دقيقة. والأجهزة التي تدير chatgpt؟ 30 دقيقة.

بالنسبة إلى كلمة مرور أكثر تعقيدًا من 8 حرف- تحتوي على أرقام وأحرف أعلى وصغيرة وشخصيات خاصة- يمكن لأداة AI مثل ChatGPT تخمينها خلال شهرين فقط. إذا كان هذا هو كل ما يقف بين المتسلل المصمم ومحفظة التشفير ، حسنًا.

الحديث عن ذلك ، فكرت أنظمة الخلية في نفس الشيء. إذا تحول أحد المتسللين في المنزل إلى سرب من الخمسينيات من القرن الماضي على بيانات كلمة المرور من خرق Lastpass Lastpass 2022 ، فإليك ما يمكن أن يبدو عليه الضرر الجانبي:

في عرض الشرائح هذا ، تعرض الصورة الأولى تقديرًا لما يحدث عندما تضع الجهاز خلف ChatGPT-3 للعمل على تكسير كلمات المرور. يوضح الثاني تقدير أجهزة ChatGPT-4 ، وتظهر الصورة النهائية النتيجة المحتملة لوضع الأجهزة التي تعمل على تشغيل chatgpt على المهمة.

لماذا سريع جدا؟ في وقت الانتهاك ، لم يقم LastPass بتشغيل كلمات المرور من خلال العديد من جولات التجزئة (التكرارات) ، مما يعزز تشفير كلمة المرور. كان الافتراضي لبعض الحسابات القديمة لا يزال فقط 5000 تكرار – أقل من مئات الآلاف الموصى بها في ذلك الوقت. وبعبارة أخرى ، عمل أقل لأجهزة قوية.

الأخبار السارة

يمكن أن تكون قراءة الرسوم البيانية مخيفة إذا كنت شخصًا من نوع كلمة مرور مكونة من 8 أحرف-لكن مريحًا إذا كنت تميل إلى كلمات مرور أطول وأكثر تعقيدًا. في الوقت الحالي ، لا يجلس أي شخص على كلمة مرور من 16 حرفًا بأرقام وأحرف علوية وصغيرة ، والشخصيات الخاصة جالسة فقط من مجموعة صغيرة من الخمسينيات من القرن الماضي ولكن أيضًا ChatGPT.

مع استمرار ارتفاع قوة الحساب (واحتمال سحب الحوسبة الكمومية) ، ستتغير هذه الإرشادات. يمكنك التقدم في بعضها من خلال اختيار كلمات مرور عشوائية أطول وأكثر تعقيدًا الآن – دع مدير كلمة المرور يتعامل مع العمل الشاق لكل من توليد وتذكرها. يمكنك استخدام البرامج التي تخزن البيانات محليًا على جهاز إذا لم تكن مرتاحًا لتخزين البيانات في السحابة.

قم أيضًا بتمكين المصادقة ثنائية العوامل على جميع الحسابات التي تسمح بذلك. إذا سقطت كلمة المرور الخاصة بك على تكسير البرامج ، فهي خط دفاع ثانٍ ضد الوصول غير المصرح به. طريقة مثل مفتاح الأجهزة (على سبيل المثال ، Yubikey) هي أقوى شكل لأنه مقاوم للتصيد. لكنك لا تزال أفضل حالًا باستخدام تطبيق يولد كلمات مرور لمرة واحدة (OTP) من لا شيء.

أفضل رهان لك؟ التبديل إلى مفاتيح الممرات كطريقة أساسية لتسجيل الدخول إلى حساباتك. لا يمكن أن تكون غاشمة مثل كلمات المرور ، كما أنها مقاومة للتصيد-فوز مزدوج. الخطر الحقيقي الوحيد مع مفاهيم المارة هو فقدان الجهاز الذي قمت بتخزينه (على سبيل المثال ، هاتفك).

ولكن مع وجود العديد من الطرق السهلة لتخزين مفاتيح الممرات ، من السهل إنشاء عوامل احتياطية متعددة. وإذا لم يكن هناك شيء آخر ، فيمكنك ترك كلمة مرور طويلة ومعقدة وعشوائية + 2FA نشطة على حساب ما ، ثم قم بتخزين هذه المعلومات في مدير كلمة المرور وتطبيق 2FA الذي تتحكم فيه بالكامل. بعد ذلك ، فقط اتركهم ما لم تكن بحاجة إلى الوصول إلى حالات الطوارئ إلى حساباتك.