فاز على كلمات المرور.

لا يوافق الجميع. لكنني وجدت أن بعض المعارضة متجذرة في عدم فهم كيفية عمل مفاتيح الممرات.

أنا لا ألوم المتشككين. تعتبر مفاتيح الممرات سهلة الاستخدام ، لكن فروقها الدقيقة الفنية يمكن أن تكون صداعًا لفهمها. لذلك دعونا ندخل في التفاصيل.

ما هو مفتاح المرور

الممرات هي الاسم غير الرسمي لمعيار WebAuthn للمصادقة. يعتمد على التشفير غير المتماثل (المعروف أيضًا باسم التشفير في المفتاح العام). عندما تقوم بإنشاء مفتاح مرور ، يتم إنشاء زوج مفتاح خاص وبين خاص. يحصل الموقع على المفتاح العام. أنت تملك المفتاح الخاص ، الذي لا يزال سراً. إنه يسهل عملية المصادقة ، لكنه لم يتم مشاركته مباشرة من أجل إكمال عملية التحقق. ولا يمكن استقراءه من المفتاح العام.

يرتبط المفتاح الخاص بك أينما قمت بحفظه ، مع خيارين رئيسيين للتخزين:

تخزين السحابة

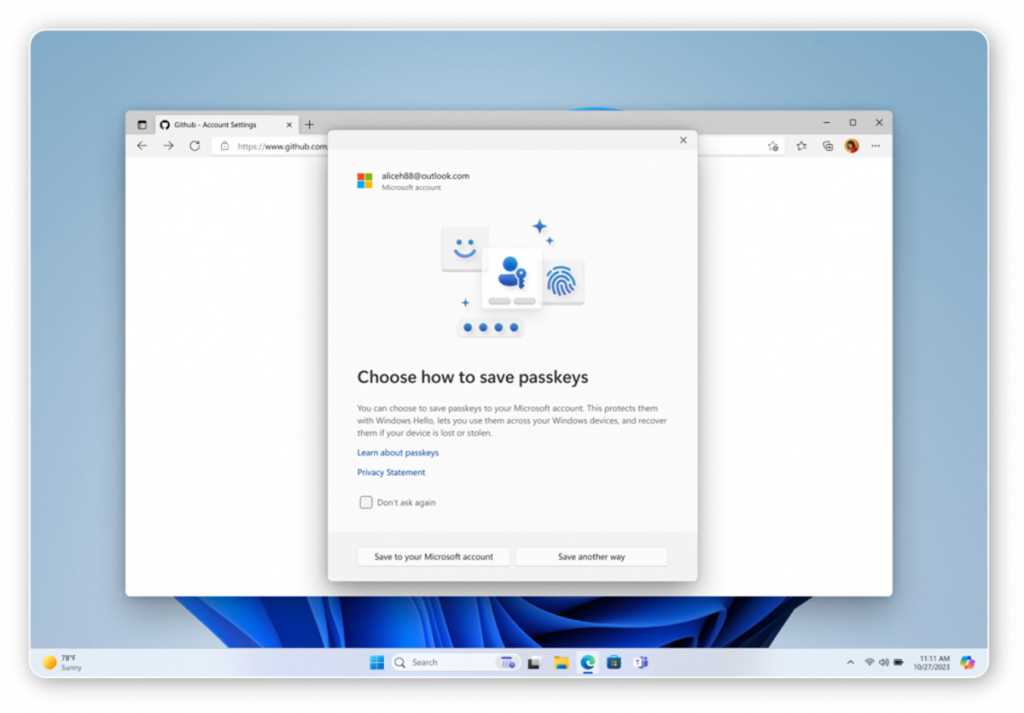

يوفر حفظ نصف مفتاح المرور في خدمة قائمة على السحابة أكبر قدر من المرونة-يمكنك الوصول إليها من أي من أجهزتك.

بالنسبة لكثير من الأشخاص ، ستحدث هذه الطريقة من خلال حساب Microsoft (Windows) أو Apple أو Google. يمكنك أيضًا اختيار حفظ معظم مديري كلمة مرور الجهات الخارجية الآن أيضًا.

في الوقت الحالي ، لا يمكنك نقل مفاتيح المرور بحرية بين الخدمات السحابية ، ولكن يجب أن يتغير ذلك في الأشهر المقبلة. قامت Apple بتمكين PORTING (AKA CXP) في iOS 26 و MACOS 26 ، كما لديها مدير كلمة مرور الجهات الخارجية Bitwwarden ، والتي تتيح استيراد وتصدير كل من مفاتيح المرور وكلمات المرور مع خدمات أخرى متوافقة.

الميزة الرئيسية للتخزين السحابي هي الراحة – طالما يمكنك الوصول إلى حسابك ، يمكنك استخدام مفاتيح الممرات المحفوظة عليها. لكن العيب هو أنه إذا اقتحم أي شخص حسابك ، فيمكنه استخدام مفاتيح الممرات أيضًا.

التخزين المحلي

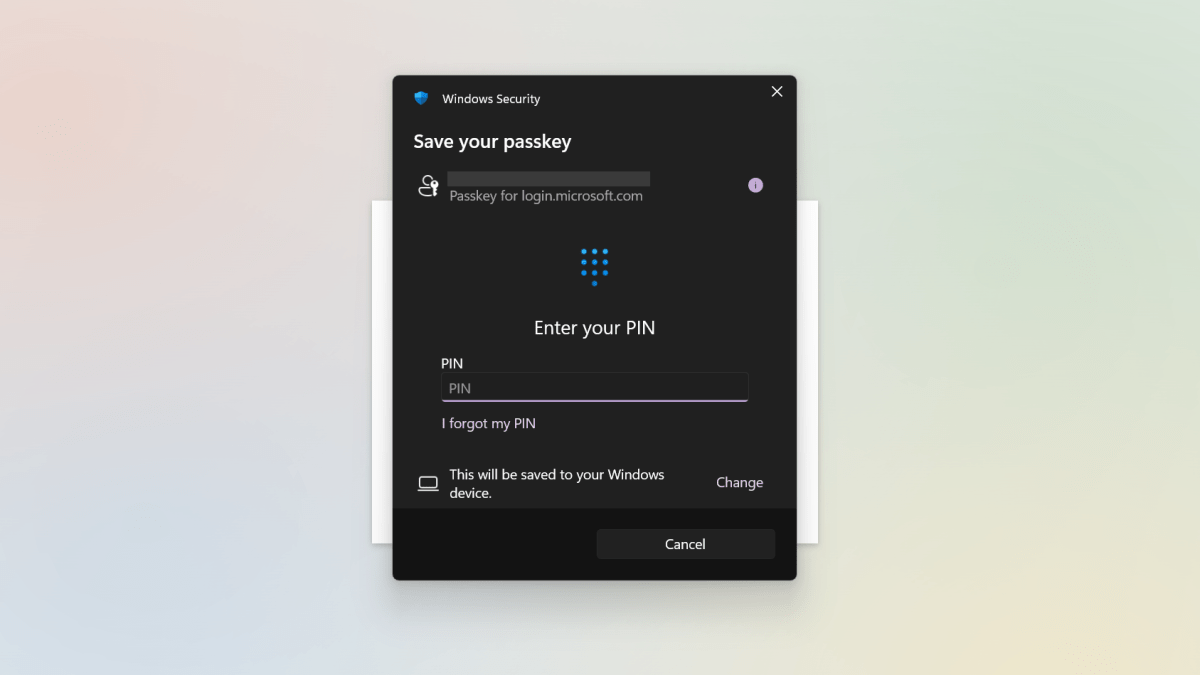

عندما تم إطلاق مفاتيح الممر لأول مرة ، تم حفظها محليًا على هاتفك أو جهاز الكمبيوتر. يمكنك أيضًا حفظها إلى مفتاح أمان مثل مفتاح أمان Yubikey أو Google Titan.

في الوقت الحاضر ، سيتم ربط معظم مفاتيح الممرات المحفوظة على الهاتف أو الكمبيوتر الشخصي بأي حساب سحابي قمت بتسجيل الدخول إليه. إذا كنت ترغب في حفظ مفتاح المرور إلى قطعة من الأجهزة التي لديك تحكمًا كاملاً ، فسيتعين عليك استخدام مدير كلمات المرور المحلي فقط (مثل KeepAssxc) لجهاز الكمبيوتر الخاص بك أو مفتاح أمان.

تتمثل ميزة التخزين المحلي في أن الممثل السيئ يحتاج إلى الوصول إلى الأجهزة للوصول إلى مفاتيح الممرات. على الجانب الآخر ، فإن العيب هو أنه إذا فقدت الجهاز ولم يكن لديك مفاتيح أخرى أو طرق بديلة لتسجيل الدخول ، فلا يمكنك الدخول إلى حساباتك.

التجوال ضد المصادقة منصة

لقد حددت الطرق التي يمكنك من خلالها تخزين مفتاح المرور بعبارات عملية أعلاه – ولكن كن على دراية بأن معيار WebAuthn يحدده بشكل مختلف. يميز بين المصادقين “التجوال” و “المنصة”. مفتاح الأمان (على سبيل المثال ، Yubikey) هو مثال لمصادقة التجوال ؛ يمكنك تحريكه بين الأجهزة المختلفة. تعتبر أجهزة مثل أجهزة الكمبيوتر والهواتف مصادقة “منصة” – لن تقوم بتحويل مفتاح المرور بين الأجهزة للاستخدام.

يا له من مفتاح المرور

غير محدود في الاستخدام

يتم ربط مفاتيح الممرات بالخدمة أو الجهاز الذي تم إنشاؤه عليها – مما دفع بعض الأشخاص إلى الاعتقاد بأنهم ملزمون بالنظم الإيكولوجية. (أي أن مديري كلمة مرور Google و Apple و Microsoft و Third-Thrugle يرغبون في قفلك في خدمتهم ، حيث لا يمكنك تحريك مفاتيح الممرات بينهما بحرية.)

لكن Basskeys تختلف عن كلمات المرور – يمكنك إنشاء مفاتيح متعددة لموقع واحد (مقابل وجود كلمة مرور وحيد فقط). فكر في الأمر على أنه يشبه مفتاح المنزل. يمكن أن يوجد كل مفتاح لقفل معين فقط في مكان واحد في وقت واحد (لهذا السبب لا يمكننا العثور عليها عندما نحتاج إليها …). ولكن يمكنك الحصول على أكثر من مفتاح لفتح هذا القفل. الفرق بين مفتاح المنزل ومفتاح الممر هو أن مفاتيح المنزل الإضافية هي نسخ. تعتبر مفاتيح الممرات الإضافية فريدة من نوعها ولا يمكن نسخها لاستخدامها في مكان آخر ، لذلك لا تزال آمنة.

لذلك يمكنك إنشاء مفتاح مرور لموقع معين لحساب Microsoft الخاص بك ، وآخر لحساب Apple الخاص بك ، ومع ذلك ، فإن ثلث حساب Google الخاص بك ، وسيعمل كل شيء على تسجيل الدخول. أنت لست محاصراً حقًا في أي واحد من تلك النظم الإيكولوجية.

لا يرتبط إلى الأبد بجهاز أو خدمة

في الإطلاق ، مفاتيح كان ترتبط على وجه التحديد بأي جهاز أو خدمة تم إنشاؤها من أجلها ، وهذا هو السبب في أن القدرة على إنشاء متعددة كانت أمرًا حيويًا في جعلها صالحة للاستخدام.

في بعض النواحي ، كانت هذه ميزة أمنية – إذا كان لديك مفتاح مرور لا يمكن نقله أبدًا ، فلن تضطر أبدًا للقلق بشأن قدرة أي شخص على نقل هذا المفتاح الخاص بعيدًا عنك. (على الأقل ، أقل من طريقة XKCD هذه.)

هذا ، ومع ذلك ، لم يتم تطبيقه إلا على مفاتيح المارة المحفوظة محليًا. إذا كان لديك مفتاح مرور مخزّن في السحابة ، فلا يزال يتعين عليك توخي الحذر من عدم الحصول على وصول غير مصرح به إلى الحساب الذي تم حفظه إليه.

ومع ذلك ، فقد كان ذلك أيضًا ألمًا في المؤخرة بالنسبة للعديد من الأشخاص – إذا فقدت الجهاز الذي يمتلك مفاتيحك أو سرقته أو تلفه ، فقد كنت محظوظًا إذا لم يكن لديك أي مفاتيح مرور احتياطية أو طرق تسجيل دخول بديلة.

حتى الآن ، يتم طرح القدرة على نقل مفاتيحك بشكل آمن.

نقاط الضعف

الآن دعنا نتحدث عن نقاط الضعف – وفرز بعض الالتباس الذي سمعته عن الأشخاص الذين يعبرون عن كيفية تكديس مفاتيح الممرات مقابل كلمات المرور. في كل هذه السيناريوهات ، نفترض أن التنفيذ يتم بشكل صحيح.

التصيد

يمكن تعريف التصيد الخزلي على أنه محاولة لخداع الناس في مشاركة المعلومات الحساسة. إنه مصطلح مظلة واسع ويأتي بنكهات مختلفة ، مثل الهندسة الاجتماعية والبرامج الضارة.

تطلب هجمات التصيد البسيطة ببساطة بيانات الاعتماد الخاصة بك عبر رسائل البريد الإلكتروني أو الرسائل النصية أو المكالمات من الجهات الفاعلة السيئة التي تشكل أعمالًا شرعية. أكثر تطوراً من الخداع تحجب الضحايا لمواقع الويب المزيفة التي تتنكر على أنها شرعية. عند إدخال معلومات تسجيل الدخول ، يتم سرق معرف المستخدم وكلمة المرور. حتى الحسابات التي تحتوي على مصادقة ثنائية العوامل ليست آمنة دائمًا-يمكن الاستيلاء على المعلومات في الوقت الفعلي أيضًا.

يقول الخبراء إن مفاتيح الممرات مقاومة للتصيد لسببين رئيسيين. الأول ، لا يمكن للمهاجم أن يسرق العناصر التي تشكل مفتاح المرور. المفتاح العام هو في الواقع عام من خلال التصميم ، ويتم الاحتفاظ بالمفتاح الخاص فقط بك. إنهم يعملون معًا لإنشاء جزء من البيانات المشتركة التي تكمل عملية المصادقة ، لكنها ليست ما تبادل. لذلك لا يمكن سرقة أي شيء (أو استخدامه) بنفس طريقة معرف المستخدم وكلمة المرور.

ثانياً ، يسمح المعيار أيضًا أيضًا باستخدام مفتاح المرور مع المجال الأصلي. إذا حاول موقع الويب المزيف خداعك لاستخدام مفتاح المرور للمصادقة ، فسيقوم متصفحك بالتحقق من المجال الأصلي المرتبط بمفتاح Passkey وإغلاق المحاولة. لن يتطابق مجال التصيد. لن تكون قادرًا على تجاوز هذه العملية كما تستطيع مع كلمة المرور التلقائية ، أيضًا. لن تبدأ عملية المصادقة ، ولا يمكنك فرضها.

وبالمثل ، إذا وضع المهاجم نموذج تسجيل دخول شرعي داخل iframe ، فلا ينبغي أن يعمل. لكي تعمل المصادقة عند استخدام IFRame ، تتطلب التسليم تنسيقًا ثابتًا بين المجالات من أجل قبول عدم التطابق. على الرغم من أنه ليس مستحيلًا ، فمن المحتمل أن لا يمكن لموقع التصيد المزيف سن هذا التنفيذ بين مجاله المزيف والمسؤول الرسمي.

ملحوظة: هذه المعلومات حالية الآن – الهجمات دائمًا ما يتوصلون إلى طرق جديدة لإيجاد طريقة حول حواجز الطرق مثل هذه. يمكن أن يتغير المشهد مع مرور الوقت.

Meddler في هجمات الوسط (MITM)

في هجوم MITM ، يضع المتسللون حرفيًا أنفسهم بينك وبين الموقع الذي تتواصل معه ، بحيث تمر البيانات من خلالهم. لذلك في أحد أشكال هذا الهجوم ، ستقوم الجهات الفاعلة السيئة بسرقة بيانات الاعتماد الخاصة بك مع إطعامها بالموقع الشرعي-بما في ذلك رموز المصادقة ثنائية العوامل. بعد ذلك ، لدى المهاجم جلسة قابلة للحياة نشطة ، ولم يعد يحتاج إلى 2FA لبدء الاستيلاء على الحساب.

حماية مفاتيح الممرات من هذا النوع من سرقة الاعتماد ، ولكن ليس البديل المعروف باسم اختطاف الجلسة. بشكل أكثر تقليدية ، يركز اختطاف الجلسة أكثر على فكرة سرقة ملفات تعريف الارتباط ، بحيث يمكن للمهاجم وضع ملفات تعريف الارتباط على أجهزتهم الخاصة ومن ثم الوصول إلى الحساب من خلال الجلسة التي تم التحقق منها.

لا يمكن أن تحمي مفاتيح الممرات من هذا – وهذا هو السبب في أن منع البرامج الضارة على نظامك أمر بالغ الأهمية. يمكن لمشغلي موقع الويب تخفيف هذا النوع من الهجوم من خلال أشياء مثل ربط الجلسة بالجهاز أو اللغة ، وما إلى ذلك ، لكن هذا خارج عالم التأثير. بمجرد حدوث المصادقة ، انتهت وظيفتها.

من الناحية النظرية ، يمكن أن تعبث البرامج الضارة على نظامك أيضًا أو العبث بقدرة متصفحك على تنفيذ معيار WebAuthn كما هو مصمم ، لذلك مرة أخرى ، لا يزال من الأفضل أن تكون حذراً بشأن ما تقوم بتثبيته. ولكن هذا ليس ضربة على مفاتيح الممرات – يمكن للبرامج أن سرقة كلمات المرور الخاصة بك مباشرة من مدير كلمة المرور الخاصة بك أيضًا.

أحد اعتبارات مفتاح المرور الأخير

بشكل عام ، يكون مفتاح المرور أكثر أمانًا من كلمة المرور-وأكثر ملاءمة من استخدام كلمة مرور بالإضافة إلى مصادقة ثنائية العوامل.

ولكن كيف يمكنك تأمين مفاتيح الممرات الخاصة بك يمكن أن تكون مهمة ، إذا كان لديك سبب للاعتقاد بأن بيانات القياس الحيوي الخاص بك غير محمية. لأغراض الأمان عبر الإنترنت ، ستكون بصمات الأصابع أو وجهك أكثر أمانًا من دبوس ، والذي يمكن مشاركته بسهولة أكبر وعلى نطاق واسع. ولكن في بعض الولايات القضائية (مثل الولايات المتحدة) ، لا يمكن إجبارك على الكشف عن دبوس للحكومة. القياسات الحيوية غير محمية بنفس الطريقة.

بالنسبة لمعظم الناس ، لن يكون هذا التمييز مصدر قلق. لكن بالنسبة لأولئك الذين يتعين عليهم وزن مثل هذه الأمور ، فإن الأمر يستحق المعرفة.