أعلنت شركة كاسبرسكي اكتشافها حملة احتيالية جديدة واسعة النطاق تستهدف مستخدمي نظامي التشغيل ويندوز، وmacOS في جميع أنحاء العالم، ويهدف المهاجمون وراء هذه الحملة إلى سرقة العملات المشفرة والمعلومات الشخصية الحساسة من خلال استغلال اهتمام المستخدمين بالمواضيع الشائعة حاليًا مثل: الويب 3، والعملات المشفرة، والذكاء الاصطناعي، والألعاب عبر الإنترنت.

وتتميز هذه الحملة بتطورها، حيث ينشئ المهاجمون مواقع إلكترونية مزيفة تحاكي بشكل كبير تصميم وواجهة العديد من الخدمات المشروعة والشعبية. وقد رصد فريق كاسبرسكي للاستجابة للطوارئ العالمية محاولات لتقليد منصات تداول العملات المشفرة، وألعاب الفيديو، وحتى أدوات الترجمة المدعومة بالذكاء الاصطناعي.

كيف تعمل الحملة؟

تعتمد هذه الحملة على أساليب التصيد الاحتيالي لجذب الضحايا إلى مواقع مزيفة، وبمجرد الدخول إلى هذه المواقع، يُطلب منهم تقديم معلومات حساسة مثل مفاتيح محافظ العملات المشفرة أو تنزيل برامج ضارة. ويستغل المهاجمون هذه المعلومات للوصول إلى محافظ الضحايا وسرقة أموالهم، أو لاستخدامها في عمليات احتيال أخرى.

وتعليقًا على ذلك، قال أيمن شعبان، رئيس وحدة الاستجابة للحوادث لفريق الاستجابة للطوارئ العالمية في كاسبرسكي: “يشير الترابط بين الأجزاء المختلفة لهذه الحملة والبنية التحتية المشتركة الخاصة بها لعملية منظمة بنحو جيد، وقد تكون مرتبطة بجهة أو مجموعة ذات دوافع مالية محددة. وبجانب الحملات الفرعية الثلاث التي تستهدف مواضيع العملات المشفرة، والذكاء الاصطناعي، والألعاب، ساعدت بوابة معلومات التهديدات خاصتنا في تحديد البنية التحتية لما يصل إلى 16 موضوعًا آخر، سواء لحملات فرعية قديمة أو حملات جديدة لم تُطلق بعد. ويوضح ذلك قدرة مصادر التهديد على التكيف السريع مع المواضيع الشائعة ونشر عمليات خبيثة جديدة استجابةً لها. وهو ما يؤكد الحاجة الملحة إلى حلول أمنية قوية وتعزيز الثقافة السيبرانية للحماية من التهديدات المتطورة”.

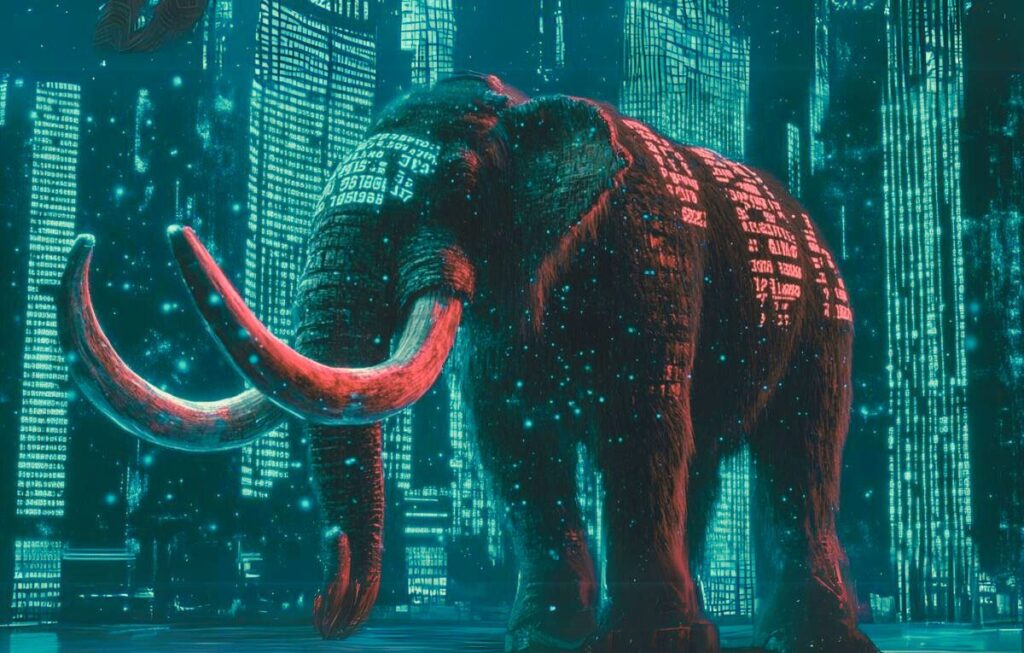

وقد تمكنت كاسبرسكي من اكتشاف سلاسل محددة في الكود الخبيث المُرسل لخوادم المهاجمين في روسيا، وظهرت كلمة (ماموث)، التي تستخدمها مصادر التهديد الروسية بمعنى (الضحية) في كل من اتصالات الخادم وملفات تنزيل البرمجيات الخبيثة.

وأطلقت كاسبرسكي على الحملة اسم Tusk (ناب) لتأكيد تركيزها في المكاسب المالية، حيث شبهت الحملة الضحايا بالماموث الذي يتم اصطياده من أجل أنيابه الثمينة.

تنشر الحملة برمجيات سرقة المعلومات مثل: Danabot، و Stealc، بجانب برمجيات التلاعب بالحافظة مثل نسخة مفتوحة المصدر مكتوبة بلغة Go (تختلف البرمجيات الخبيثة حسب موضوع الحملة).

وصُممت برمجيات سرقة المعلومات لسرقة المعلومات الحساسة مثل بيانات تسجيل الدخول، بينما تقوم برمجيات التلاعب بالحافظة بمراقبة محتوى الحافظة باستمرار. وبمجرد نسخ عنوان محفظة العملات المشفرة إلى الحافظة، تقوم برمجية التلاعب بالحافظة باستبداله بعنوان خبيث.

وتُستضاف ملفات تحميل البرمجيات الخبيثة عبر منصة Dropbox. وبمجرد تنزيل هذه الملفات، تواجه الضحايا واجهات سهلة الاستخدام تخفي البرمجيات الخبيثة، وتطلب منهم تسجيل الدخول، أو إنشاء حساب، أو ببساطة البقاء في صفحة ثابتة. وفي هذه الأثناء، يجري تنزيل الملفات الخبيثة والحمولات المتبقية تلقائيًا وتثبيتها في أجهزتهم.

وصايا خبراء كاسبرسكي:

للتخفيف من حدة التهديدات السيبرانية المرتبطة بحملة (Tusk)، يقترح خبراء كاسبرسكي اتخاذ التدابير الأمنيىة التالية:

- استخدم أداة (Kaspersky Digital Footprint Intelligence) للتحقق من تعرض بيانات تسجيل الدخول للأجهزة أو تطبيقات الويب الخاصة بشركتك للاختراق عبر برمجيات سرقة المعلومات.

- أضف حماية قوية للنقاط الطرفية لتعزيز أمان شركتك بواسطة حلول الاكتشاف والاستجابة للنقاط الطرفية (EDR) وحلول الاكتشاف والاستجابة الموسعة (XDR)، مثل خط منتجات Kaspersky Next.

- لحماية شركتك من برمجيات سرقة البيانات وتهديدات العملات المشفرة، يُنصح الأفراد باستخدام حلول أمنية شاملة لأي جهاز، مثل حل Kaspersky Premium، إذ يساعد ذلك في منع الإصابة بالهجمات والتنبيه لمخاطر مثل المواقع المشبوهة، أو رسائل البريد التصيدية، التي عادة ما تكون مدخلًا أوليًا للإصابة. ويمكن منذ الآن اكتشاف كافة العينات الخبيثة الجديدة من حملة Tusk بواسطة منتجات كاسبرسكي.

- زود موظفيك بدورات أمن سيبراني إضافية لإبقائهم مطلعين على أحدث المستجدات. يسمح تدريب Kaspersky Expert Training المخصص لخدمة Windows Incident Response للمتخصصين ذوي الخبرة التدرب على الاستجابة للحوادث لتحديد أكثر الهجمات الأكثر تعقيدًا، كما يقدم معرفة مركزة من خبراء فريق الاستجابة للطوارئ العالمية (GERT) من كاسبرسكي.

- لا تدع كلمات مرورك الضعيفة تعرض حساباتك للخطر! استخدم Kaspersky Password Manager، لإنشاء كلمات مرور قوية وفريدة لكل حساب، وحافظ على أمان بياناتك.

ويمكنك العثور على التحليل الفني التفصيلي للحملة في موقع Securelist. وللتعمق بشكل أكبر في عالم التهديدات السيبرانية المتطور باستمرار والتواصل المفيد، يمكنك الانضمام لقمة المحللين الأمنيين (SAS) من كاسبرسكي، التي ستُقام للمرة السادسة عشر خلال المدة الممتدة من 22 إلى 25 من أكتوبر 2024 في مدينة بالي.