أصدر مكتب التحقيقات الفيدرالي (FBI) تحذيرًا عامًا الأسبوع الماضي بشأن عملية واسعة النطاق لجرائم الإنترنت تستغل الأجهزة اليومية المتصلة بالإنترنت. وقد اخترقت شبكة الروبوتات، التي يطلق عليها اسم BADBOX 2.0، بهدوء الملايين من صناديق البث التلفزيوني، وأجهزة العرض الرقمية، والأجهزة اللوحية، وأنظمة المعلومات والترفيه في السيارات، وغيرها من الأدوات الذكية الشائعة في المنازل في جميع أنحاء الولايات المتحدة.

ما يفعله BADBOX 2.0 بالفعل

بمجرد اختراقها، لا يقتصر أداء هذه الأجهزة على الأداء الضعيف أو التعطل فحسب، بل إنها تقوم سرًا بإدخال اتصال الإنترنت المنزلي الخاص بك في شبكة وكيل سكنية. وهذا يعني أن مجرمي الإنترنت يمكنهم الاختباء خلف عنوان IP الخاص بك لارتكاب جرائم مثل الاحتيال في الإعلانات، وسرقة البيانات، والمزيد. كل ذلك يحدث خلف الكواليس، دون علم الضحية.

قال جافين ريد، كبير مسؤولي أمن المعلومات في شركة الأمن السيبراني Human Security، في مقابلة مع Wired: “كل هذا غير معروف تمامًا للمستخدمين الفقراء الذين اشتروا هذا الجهاز فقط لمشاهدة Netflix أو أي شيء آخر”.

ما هي الأجهزة المتضررة؟

وفقًا لمكتب التحقيقات الفيدرالي، فقد أصاب BADBOX 2.0:

- صناديق البث التلفزيوني

- أجهزة العرض الرقمية

- أنظمة المعلومات والترفيه للمركبات ما بعد البيع

- إطارات الصور الرقمية

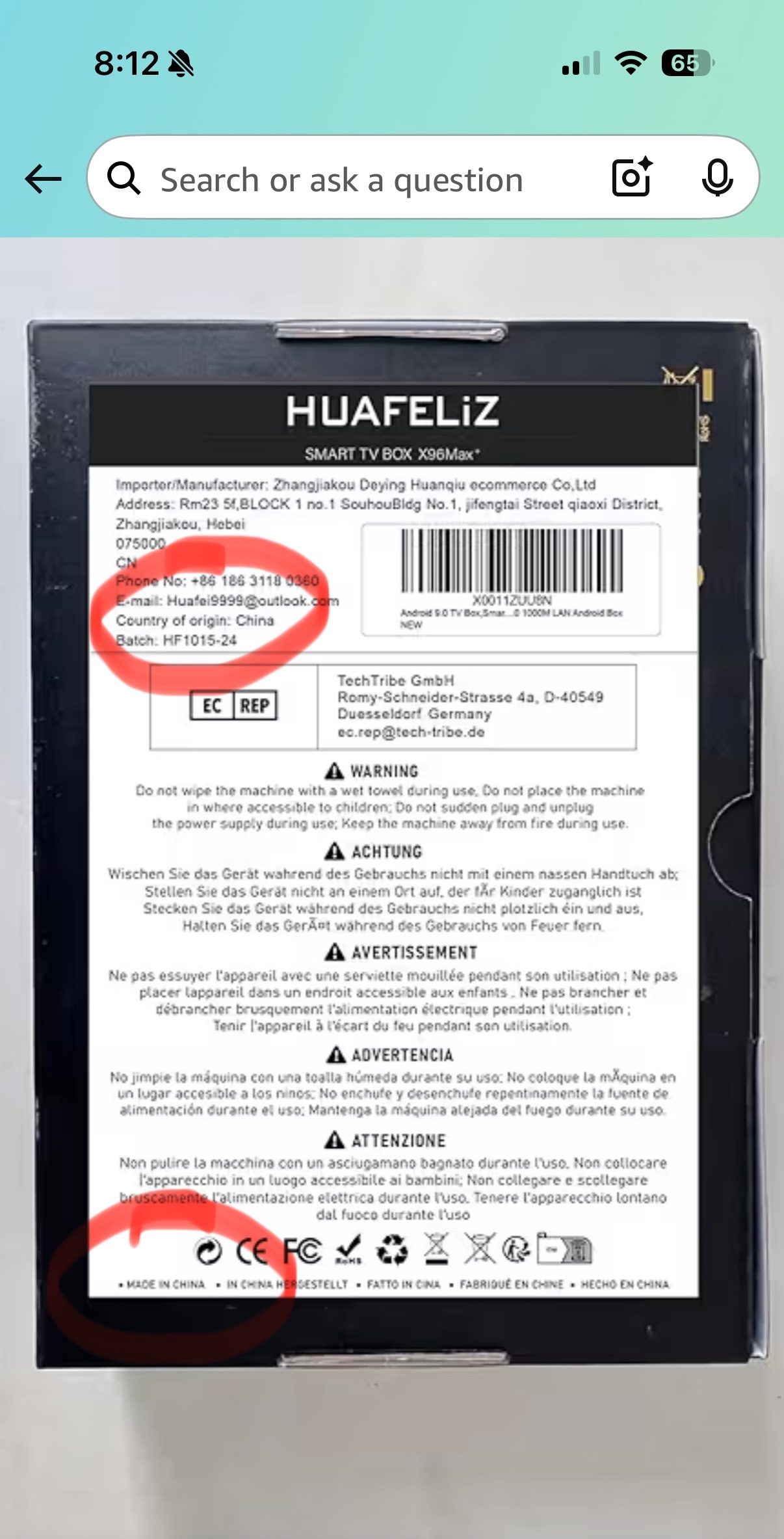

يتم تصنيع معظم هذه الأجهزة في الصين ويتم تسويقها تحت أسماء تجارية عامة أو لا يمكن التعرف عليها. يقدر الباحثون الأمنيون ما لا يقل عن مليون إصابة نشطة على مستوى العالم، ومن المحتمل أن تشمل شبكة الروبوتات عدة ملايين من الأجهزة بشكل عام. وينتمي أسوأ المخالفين إلى عائلتي “TV98″ و”X96” للأجهزة التي تعمل بنظام أندرويد، وكلاهما متاحان حاليًا للشراء على موقع أمازون. في المثال أدناه، يتم الإعلان عن أحد الأجهزة التي قد تسبب مشكلات باسم “Amazon’s Choice”.

كيف تحدث الالتهابات

هناك مصدران أساسيان للعدوى:

- البرامج الضارة المثبتة مسبقًا: تصل بعض الأجهزة مخترقة بالفعل، حيث تم العبث بها قبل الوصول إلى أرفف المتاجر.

- عمليات تثبيت التطبيقات الضارة: أثناء الإعداد، غالبًا ما يُطلب من المستخدمين تثبيت التطبيقات من الأسواق غير الرسمية، حيث تفتح البرامج الضارة أبوابًا خلفية.

يمثل هذا تطورًا عن حملة BADBOX الأصلية، والتي اعتمدت بشكل أساسي على الإصابات على مستوى البرامج الثابتة. ويتميز الإصدار الجديد بأنه أكثر ذكاءً، حيث يستخدم حيل البرامج والتطبيقات المزيفة لتوسيع نطاق انتشاره.

كيفية معرفة ما إذا كان جهازك مصابًا

فيما يلي العلامات الحمراء التي يجب مراقبتها:

- يطلب منك الجهاز تعطيل Google Play Protect

- إنها تأتي من علامة تجارية غير مألوفة أو بدون اسم

- يتم الإعلان عنه على أنه “مفتوح” أو قادر على بث محتوى مجاني

- يوجهك إلى تنزيل التطبيقات من متاجر التطبيقات غير الرسمية

- لاحظت حركة مرور غير مبررة على الإنترنت على شبكتك المنزلية

كيف تحمي شبكتك المنزلية

للبقاء آمنًا، يوصي مكتب التحقيقات الفيدرالي (FBI) باتخاذ الاحتياطات التالية:

- تجنب متاجر التطبيقات غير الرسمية. التزم بمتجر Google Play أو متجر تطبيقات Apple.

- لا تطارد الصفقات المشبوهة. غالبًا ما تكون الأدوات غير المكلفة للغاية والتي لا تحمل علامة تجارية جيدة جدًا لدرجة يصعب تصديقها.

- مراقبة شبكتك. راقب أنماط استخدام الإنترنت غير المعتادة أو الأجهزة التي لا تتعرف عليها.

- ابق على اطلاع. قم بتحديث أجهزتك وجهاز التوجيه الخاص بك بانتظام باستخدام أحدث البرامج الثابتة وتصحيحات الأمان.

إذا كنت تشك في احتمال إصابة أحد الأجهزة الموجودة على شبكتك، فافصله على الفور وفكر في تقديم تقرير إلى مكتب التحقيقات الفيدرالي على www.ic3.gov.

كن متشككًا في أدوات الصفقة

إذا بدا الأمر جيدًا لدرجة يصعب تصديقها، فمن المحتمل أن يكون كذلك. قال فيودور ياروشكين، أحد كبار الباحثين في مجال التهديدات في تريند مايكرو، “لا يوجد جبن مجاني إلا إذا كان الجبن في مصيدة فئران”.